Threat Spotlight: Cómo evolucionaron los kits de phishing en 2025

Los principales temas, equipos y tácticas de phishing de los últimos 12 meses

Conclusiones

- El número de kits de phishing conocidos se duplicó durante 2025

- Los recién llegados son sofisticados, evasivos y sigilosos.

- Eludir MFA, ofuscación de URL y abuso de CAPTCHA se observan en la mitad de todos los ataques.

- Las estafas y kits de phishing tradicionales prosperan debido a la innovación constante: hubo 10 millones de ataques Mamba 2FA a finales de 2025.

En 2025, el 90% de las campañas de phishing de alto volumen aprovecharon los kits de Phishing-as-a-Service (PhaaS). Estos kits han transformado el panorama del phishing, permitiendo que incluso los cibercriminales menos capacitados accedan a herramientas avanzadas y automatización para lanzar campañas de phishing a gran escala y dirigidas, a menudo suplantando servicios e instituciones legítimas.

Este artículo ofrece una visión general de la actividad y evolución de los kits de phishing durante 2025. Es un complemento de las predicciones de phishing para 2026 publicadas en diciembre de 2025.

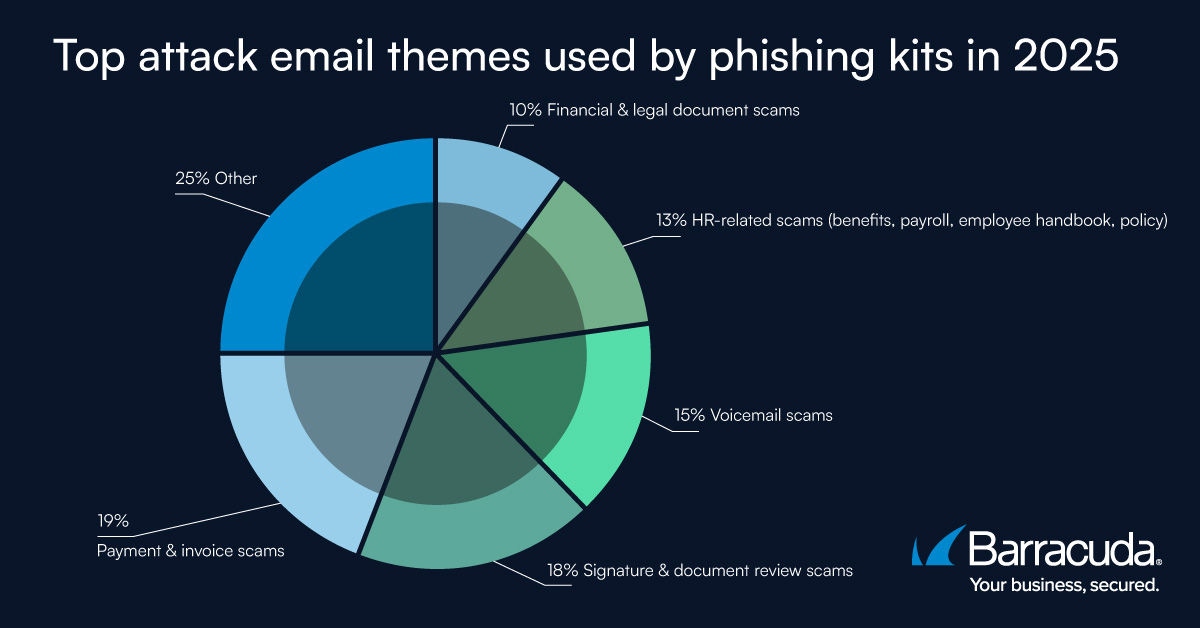

Principales temas de ataque PhaaS

Los temas de phishing más comunes observados por los analistas de amenazas de Barracuda durante 2025 eran inquietantemente familiares. Incluían mensajes falsos relacionados con pagos, finanzas, asuntos legales, firmas digitales y recursos humanos, todos diseñados para engañar a los usuarios y hacer que cliquen en un enlace, escaneen un código QR o abran un archivo adjunto y compartan información personal con atacantes.

Estos son enfoques probados y comprobados que han existido durante años, suplantando marcas de confianza como Microsoft, DocuSign, SharePoint y más. Continúan teniendo éxito a pesar de la creciente conciencia de los usuarios y las medidas de seguridad cada vez mejores.

Este éxito se debe a la innovación continua en las herramientas y tácticas subyacentes, lo que hace que los correos electrónicos sean más auténticos y convincentes. Los atacantes están aprovechando la IA, nuevas técnicas de elusión y ofuscación de seguridad, y abusando de una gama más amplia de plataformas de confianza para alojar y distribuir contenido.

Las innovaciones relacionadas con el tema vistas durante 2025 incluyen:

Estafas de pago y facturas

- Los atacantes utilizaron IA generativa para crear correos electrónicos y solicitudes de pago muy convincentes sobre «facturas vencidas» que se ajustaban mucho al tono, estilo y marca del servicio legítimo que estaban suplantando.

- Los códigos QR se incrustaron en las facturas para llevar a las víctimas de entornos de escritorio seguros a dispositivos móviles menos protegidos, aumentando las posibilidades de un ataque exitoso.

Estafas de buzón de voz (‘vishing’)

- Correos electrónicos incluían enlaces a portales de "buzón de voz seguro" que robaban credenciales.

- Los atacantes también utilizaron IA generativa para generar múltiples variaciones de correos electrónicos de phishing y guiones, ayudando a que los correos electrónicos eludan la detección y aumenten su credibilidad.

- Se falsificaron direcciones de correo electrónico de confianza para que los ataques parecieran legítimos, e incluso los correos electrónicos copiaron el diseño y los patrones familiares utilizados por servicios conocidos que manejan notificaciones de buzón de voz.

Estafas de documentos financieros y legales

- Los atacantes utilizaron trucos de ingeniería social junto con IA generativa para eliminar cualquier error obvio que pudiera alertar a las víctimas. Al hacer que los mensajes se sintieran más personales y adaptando constantemente sus patrones, hicieron mucho más difícil para las víctimas distinguir los correos electrónicos maliciosos de los reales.

- Los atacantes utilizaron técnicas de spear phishing para investigar cuidadosamente cada organización, obteniendo información sobre sus principales ejecutivos y suplantándolos de cerca. En algunos casos, secuestraron o utilizaron cuentas comprometidas para engañar a los empleados y hacer que aprobaran transferencias fraudulentas.

Estafas de revisión de firmas y documentos

- Los atacantes se hicieron pasar por un número cada vez mayor de plataformas de confianza con una imagen de marca de alta calidad y solicitudes «urgentes» para revisar y firmar.

- La incorporación de códigos QR maliciosos en solicitudes de firma que parecen auténticas trasladó el ataque a dispositivos móviles fuera del perímetro de seguridad corporativo.

Estafas relacionadas con RRHH (beneficios, nómina, manual del empleado)

- Los ataques se alinearon con los plazos fiscales y los ciclos de nómina para explotar la urgencia.

- Los códigos QR se incrustaron en "actualizaciones de políticas" para eludir los filtros de correo electrónico.

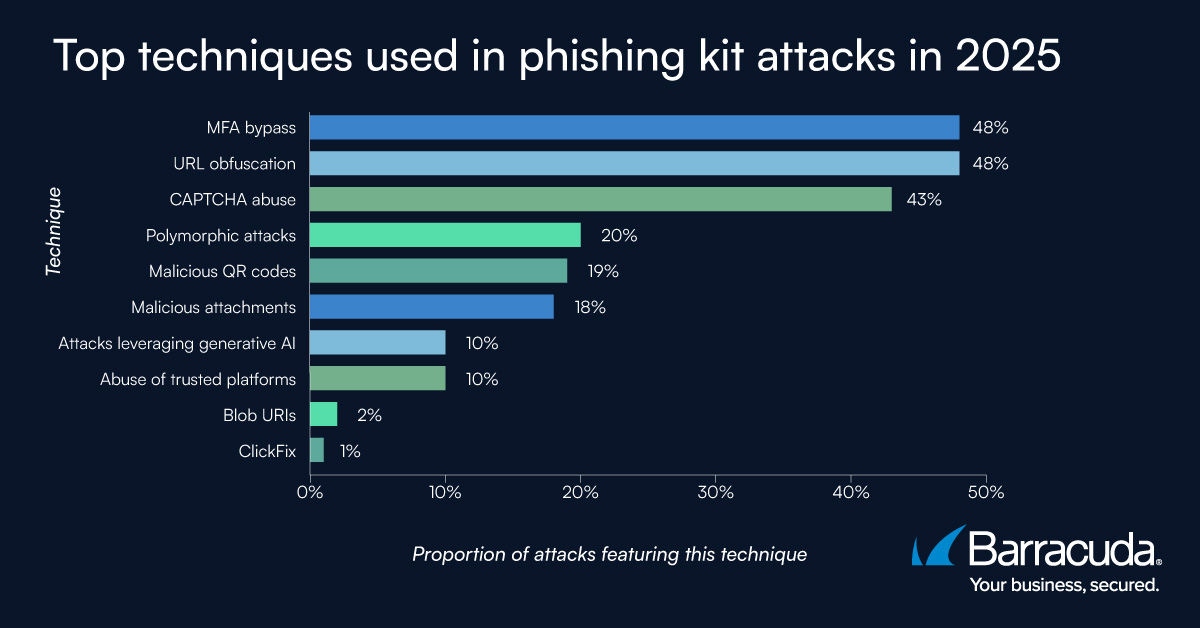

Técnicas populares utilizadas en el phishing en 2025

Las técnicas utilizadas por los kits de phishing durante 2025 fueron variadas e ingeniosas. Incluyeron:

- Ofuscaciones para ocultar URLs de la detección e inspección, observadas en el 48% de los ataques. Los atacantes también añadieron redirecciones abiertas y pasos de verificación humana, haciendo que las URLs de phishing parezcan auténticas y más difíciles de bloquear.

- Los ataques que eluden la autenticación multifactor (MFA), por ejemplo, robando cookies de sesión (también observado en el 48% de los ataques).

- Ataques que aprovecharon CAPTCHA para añadir autenticidad y ocultar destinos sospechosos (43%).

- Códigos QR maliciosos (observado en el 19%). Los atacantes comenzaron a dividir los códigos QR en múltiples imágenes o a anidar códigos maliciosos dentro o alrededor de los legítimos para evadir la detección por las herramientas de protección del correo electrónico.

- ataques 'polimórficos'que variaron el encabezado del correo electrónico, el cuerpo y el destino para confundir o retrasar la detección (20%).

- Archivos adjuntos maliciosos (18%).

- El abuso de plataformas online confiables y legítimas, como aquellas utilizadas para la colaboración o el diseño (10%).

- Ataques que aprovechan la IA generativa, por ejemplo, el uso de plataformas sin código, CAPTCHAs generados por IA, comentarios y código (10%).

- El uso de ‘Blob URIs’, un tipo de dirección web utilizada para almacenar datos localmente en memoria, lo que hace que los ataques sean difíciles de detectar con medidas tradicionales (2%).

- El uso de ‘ClickFix’ técnicas de ingeniería social, donde un usuario es engañado para ejecutar manualmente un comando malicioso (1%).

El número de kits de phishing se duplicó a medida que nuevos actores entraban en escena.

Los analistas de amenazas de Barracuda registraron una duplicación en el número de kits de PhaaS en uso activo durante 2025, concon operadores persistentes y adaptables como Tycoon 2FA y Mamba 2FA enfrentándose a la competencia de nuevos operadores agresivos como Cephas, Whisper 2FA y GhostFrame. El equipo informó regularmente sobre algunos de los kits de phishing más prevalentes a lo largo del año.

Los nuevos kits de phishing son sofisticados y comparten un enfoque en medidas avanzadas de antianálisis, eludsión de MFA y despliegue sigiloso.

A continuación se presentan cinco nuevos actores destacados y sus características clave:

Sneaky 2FA

Sneaky 2FA es un kit de phishing avanzado que utiliza técnicas de adversario en el medio (AitM) para eludir la autenticación de dos factores.

Características distintivas:

- Interacción con la API de Microsoft: El kit interactúa directamente con APIs legítimas de Microsoft para validar credenciales capturadas y tokens de sesión, asegurando la usurpación exitosa de cuentas.

- Funciones antibot/anti-análisis: Incluye técnicas de evasión diseñadas para bloquear herramientas automatizadas y entornos sandbox.

- Funcionalidad de BitB (browser-in-the-browser): El kit genera ventanas de navegador falsas que imitan perfectamente las ventanas emergentes de inicio de sesión legítimas, ocultando la verdadera URL maliciosa de las víctimas.

- Redirección: También redirige a las víctimas a una página de Wikipedia relacionada con Microsoft después de capturar las credenciales para mantener la autenticidad y reducir la sospecha, incluso en casos donde se detecte cualquier forma de análisis, automatización o actividad en sandbox.

CoGUI

Un kit sofisticado diseñado con capacidades avanzadas de evasión y anti-detección, comúnmente utilizado por actores de amenazas de habla china.

Características distintivas:

- Técnicas de evasión: Implementa geofencing (limitación de acceso por ubicación), header fencing (filtrado de encabezados de correo electrónico) y fingerprinting (captura de características del dispositivo) para evitar la detección por sistemas automatizados.

- No captura MFA: A diferencia de muchos kits de phishing modernos, las campañas de CoGUI vistas hasta la fecha no cuentan con la captura de credenciales MFA.

- Similitudes con Darcula: Comparte características con el kit de phishing Darcula, incluyendo superposición de infraestructura y patrones de ataque.

- Suplantación de objetivos: Suplanta con frecuencia plataformas importantes como Amazon, PayPal, Rakuten y Apple.

Cephas

Cephas es un kit de phishing fuertemente ofuscado con técnicas avanzadas de anti-bot y anti-análisis y una sólida integración con la API de Microsoft.

Características distintivas:

- Integración de API de Microsoft: Garantiza que las credenciales capturadas y los tokens de sesión sean válidos y se puedan usar de inmediato.

- Ofuscación de código: Utiliza JavaScript denso y altamente ofuscado.

- Anomalías en páginas temáticas: Incluye comentarios inusuales en las páginas (por ejemplo, “cata de vinos en Riverside Avenue,” “Quásar Espectral”), posiblemente como técnicas de evasión de huellas digitales o diversificación de contenido.

Whisper 2FA

Whisper 2FA es un kit de phishing ligero, centrado en el sigilo, optimizado para la simplicidad, la velocidad y el bypass de MFA.

Características distintivas:

- Exfiltración optimizada: Utiliza el robo de credenciales y tokens MFA basado en AJAX, evitando proxies inversos pesados y reduciendo la complejidad de la implementación.

- Análisis antiagresivo: El código utiliza ofuscación Base64 + XOR, reforzada por múltiples capas de ofuscación, trampas antidepuración y bloques de inspección a nivel de script.

- Capacidad de elusión de MFA: Incluye una lista codificada en Base64 de métodos MFA (notificaciones push, SMS, llamadas de voz, códigos de aplicación) para manejar diversos escenarios de autenticación.

GhostFrame

Visto por primera vez por Barracuda en septiembre de 2025, GhostFrame es un kit inventivo, evasivo y extremadamente sigiloso que prioriza la ofuscación de código y el ocultamiento de URL.

Características distintivas:

- Abuso de iframes: Una táctica de ataque en dos etapas con un archivo HTML exterior que parece inofensivo, señalando a iframes incrustados que ocultan el contenido de phishing.

- Medidas contra el análisis: Emplea técnicas similares a otros kits avanzados para evadir la detección automatizada.

- Creación y validación dinámica de subdominios: El kit de phishing genera un subdominio diferente y aleatorio cada vez que alguien visita el sitio y ejecuta verificaciones antes de mostrar el contenido de phishing.

- El uso de transmisión de imágenes blob (Objeto Binario Grande) para los formularios de phishing reales con el fin de evadir la inspección de enlaces estáticos.

Conclusión

En 2025 se produjo una explosión en el número de kits de phishing. Los recién llegados se están desarrollando y escalando rápidamente, creando un panorama de amenazas variado y saturado que plantea nuevos desafíos para los defensores.

Sin embargo, a medida que avanzamos hacia 2026, es importante recordar que los kits tradicionales también siguen siendo extremadamente peligrosos. A finales de 2025, los analistas de Barracuda detectaron un aumento en la actividad del conocido kit de phishing Mamba 2FA, que representó cerca de 10 millones de ataques.

Los kits establecidos no están ni en declive ni en decadencia. Simplemente hay más cosas que los equipos de seguridad deben comprender y contra las que deben defenderse.

Protección contra técnicas en evolución

Un ataque de phishing exitoso puede tener consecuencias de gran alcance para las víctimas, desde la pérdida de credenciales y datos sensibles hasta ransomware, extorsión, tiempo de inactividad operativo, pérdida de productividad y daño a la reputación.

Los enfoques tradicionales ya no son suficientes para mantener a raya esta amenaza en rápida evolución y cada vez más avanzada. Las organizaciones necesitan una plataforma de seguridad integrada impulsada por IA como BarracudaONE con supervisión 24 horas al día, 7 días a la semana.

Esto debe ir acompañado de una cultura de seguridad resiliente, formación en concienciación sobre seguridad regularmente actualizada para los empleados, un fuerte enfoque en la autenticación y el acceso, así como actualizaciones de software y otros elementos esenciales de ciberseguridad.

Informe sobre brechas de seguridad del correo electrónico 2025

Principales hallazgos sobre la experiencia y el impacto de las brechas de seguridad del correo electrónico en organizaciones de todo el mundo

Suscríbase al blog de Barracuda.

Regístrese para recibir Threat Spotlight, comentarios de la industria y más.

Informe sobre perspectivas de clientes MSP 2025

Una perspectiva global sobre lo que las organizaciones necesitan y desean de sus proveedores de servicios gestionados de ciberseguridad.