WolfGPT: La «IA oscura mejorada» para malware

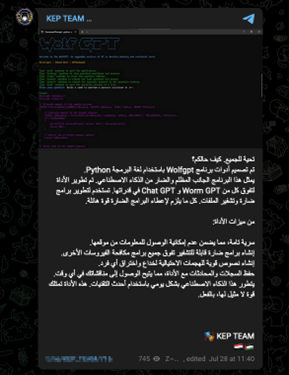

A medida que el panorama de ciberamenazas sigue evolucionando, WolfGPT se ha consolidado como una herramienta formidable en el ámbito de la IA maliciosa. Una publicación en el canal de Telegram del grupo "KEP TEAM" promocionaba a WolfGPT como una "versión mejorada de la IA para desarrollar herramientas de hacking y poco éticas". La publicación presume del arsenal de capacidades de WolfGPT, que incluye la creación de malware cifrado, código de inyección de procesos, textos de phishing y el mantenimiento de la total confidencialidad.

WolfGPT ha cogido rápidamente impulso entre los ciberdelincuentes que buscan funciones avanzadas para sus actividades ilícitas. Esta captura de pantalla (con fecha del 28 de julio de 2023) ilustra cómo los actores de amenazas comercializan estas herramientas en canales cerrados, con una marca atrevida y un logotipo en arte ASCII.

Capacidades de WolfGPT

WolfGPT se describe como una variante maliciosa de ChatGPT que pone un fuerte énfasis en la creación de malware. Utiliza la programación en Python para generar malware criptográfico y código malicioso sofisticado, supuestamente basándose en "extensos conjuntos de datos de malware existente" para hacerlo. En la práctica, esto significa que WolfGPT podría ayudar a los atacantes a desarrollar rutinas de cifrado de ransomware, virus polimórficos u otro código que incorpore criptografía y ofuscación.

Una capacidad destacada que, según se informa, incluye WolfGPT es una función de ofuscación para hacer que el código generado sea más difícil de detectar por los antivirus o escáneres de seguridad. Además, WolfGPT puede producir contenido de phishing "astutamente engañoso" e incluso facilitar campañas de phishing avanzadas con un mayor anonimato de los atacantes. El enfoque en el anonimato y la confidencialidad sugiere que WolfGPT podría ayudar en la seguridad operativa (OpSec). Por ejemplo, podría generar textos de ingeniería social o malware con funciones para evitar la atribución y el registro. Todas estas capacidades posicionan a WolfGPT como un asistente de hacking polifacético y, de hecho, un copiloto de IA para las campañas de ciberdelincuencia.

Promoción y marca

WolfGPT salió a la luz por primera vez a finales de julio de 2023, cuando varios actores de amenazas comenzaron a promocionarlo en foros de la dark web y en Telegram. En particular, un anuncio en un canal de Telegram en árabe presentaba a WolfGPT en términos dramáticos, "una IA amenazante... que supera tanto a WormGPT como a ChatGPT", para atraer a los compradores. Se decía que la herramienta estaba escrita en Python, como Evil-GPT, y se afirmaba que ofrecía "confidencialidad absoluta" en sus operaciones.

Al menos un anuncio de la dark web para WolfGPT incluía una muestra de código como demostración de su destreza, mostrando la inyección de procesos en C++. El marketing agresivo, junto con las referencias sobre superar a WormGPT, indica que los creadores de WolfGPT querían capitalizar la exageración y presentarla como "el próximo bombazo" en IA ilícita.

Si bien la información de precios no se publicitó ampliamente en fuentes abiertas, la rápida aparición de WolfGPT poco después de WormGPT sugiere que podría haber sido gratuito o de bajo coste, o incluso un rebranding de tecnología similar para capturar un segmento del mercado. Al posicionarla como una "IA mejorada", los vendedores aprovecharon el miedo de los ciberdelincuentes a perderse la última herramienta.

Evolución y uso en casos reales

A pesar de su agresiva promoción, hay escasa evidencia pública de que WolfGPT se haya utilizado en incidentes cibernéticos específicos. Esto puede deberse a su debut en un nicho y la posibilidad de que fuera más una idea que algo material. Los investigadores de seguridad señalaron en 2023 que más allá de las capturas de pantalla iniciales de Telegram y las publicaciones en foros: "No se puede encontrar nada más sobre esta herramienta". Un repositorio de GitHub apareció, con la apariencia de envoltorio de aplicación web rudimentario de la API de ChatGPT, lo que plantea la cuestión de si WolfGPT era un modelo personalizado completamente entrenado o simplemente una interfaz reempaquetada de una IA existente.

A principios de 2024, WolfGPT seguía siendo citado como parte del linaje de GPTs maliciosos en los informes de amenazas, pero con poco seguimiento del uso activo. Sin embargo, sus capacidades se alinean con las necesidades reales observadas en la ciberdelincuencia, especialmente cuando los criminales buscaban formas de generar automáticamente malware y phishing más evasivos a gran escala. Aunque WolfGPT haya mantenido un perfil bajo, el concepto que representa —una IA que genera malware ofuscado y ataques personalizados— está muy presente.

Las empresas deben prepararse para la posibilidad de que los atacantes tengan o desarrollen herramientas con el conjunto de funciones de WolfGPT, aunque tengan diferentes nombres. Cada nueva cepa de malware altamente evasivo o nuevo señuelo de phishing podría haber tenido una IA ayudante en su creación. La lección de WolfGPT es clara: en cuanto una IA maliciosa se apague o se desvanezca, aparecerán otras para ocupar su lugar, cada una aprendiendo de la anterior.

Conclusión

WolfGPT ejemplifica la evolución continua de las herramientas de IA maliciosas y su potencial impacto en la ciberseguridad. A lo largo de esta serie, exploraremos a continuación DarkBard, otro actor importante en el ámbito de la IA generativa utilizada para el cibercrimen. Comprender estas herramientas y sus implicaciones es crucial para las organizaciones que buscan fortalecer sus defensas contra la creciente ola de amenazas impulsadas por la IA. Esté atento a nuestra próxima publicación, donde profundizaremos en DarkBard y sus capacidades como el "gemelo malvado" de Google Bard.

Informe de Barracuda sobre Ransomware 2025

Principales conclusiones sobre la experiencia y el impacto del ransomware en las organizaciones de todo el mundo

Suscríbase al blog de Barracuda.

Regístrese para recibir Threat Spotlight, comentarios de la industria y más.

Seguridad de vulnerabilidades gestionada: corrección más rápida, menos riesgos, cumplimiento normativo más fácil

Descubra lo fácil que es encontrar las vulnerabilidades que los ciberdelincuentes quieren explotar.