Los ciberatacantes están aprovechando el poder de la IA para incrementar sus probabilidades de éxito en los ataques por correo electrónico. Las herramientas de IA pueden ayudarles a desarrollar y lanzar más ataques con mayor frecuencia, y a hacer que estos ataques sean más evasivos, convincentes y dirigidos. Pero, ¿hasta qué punto están haciendo estas cosas?

Determinar si se ha utilizado la IA en un ataque por correo electrónico no siempre es sencillo, y esto dificulta ver lo que realmente sucede tras bambalinas. Creemos que para construir defensas efectivas contra los ataques por correo electrónico basados en IA, necesitamos comprender mejor cómo los atacantes están utilizando estas herramientas hoy en día, para qué y cómo está evolucionando.

Hay numerosos informes sobre cómo los ciberdelincuentes están utilizando la IA generativa para engañar a sus adversarios, pero hay pocos datos concretos sobre cómo los atacantes están utilizando dichas herramientas para aumentar la eficiencia de sus ataques.

Para encontrar algunas respuestas, un grupo de investigadores de la Universidad de Columbia y la Universidad de Chicago trabajó con Barracuda para analizar un gran conjunto de datos de correos electrónicos no solicitados y maliciosos que abarcan desde febrero de 2022 hasta abril de 2025.

Detectar el uso de IA

Nuestro equipo de investigación entrenó detectores para identificar automáticamente si un correo electrónico malicioso fue generado mediante IA.

Logramos esto asumiendo que los correos electrónicos enviados antes del lanzamiento público de ChatGPT en noviembre de 2022 probablemente fueron escritos por humanos. Esto nos permitió establecer un «falso positivo» fiable para el detector.

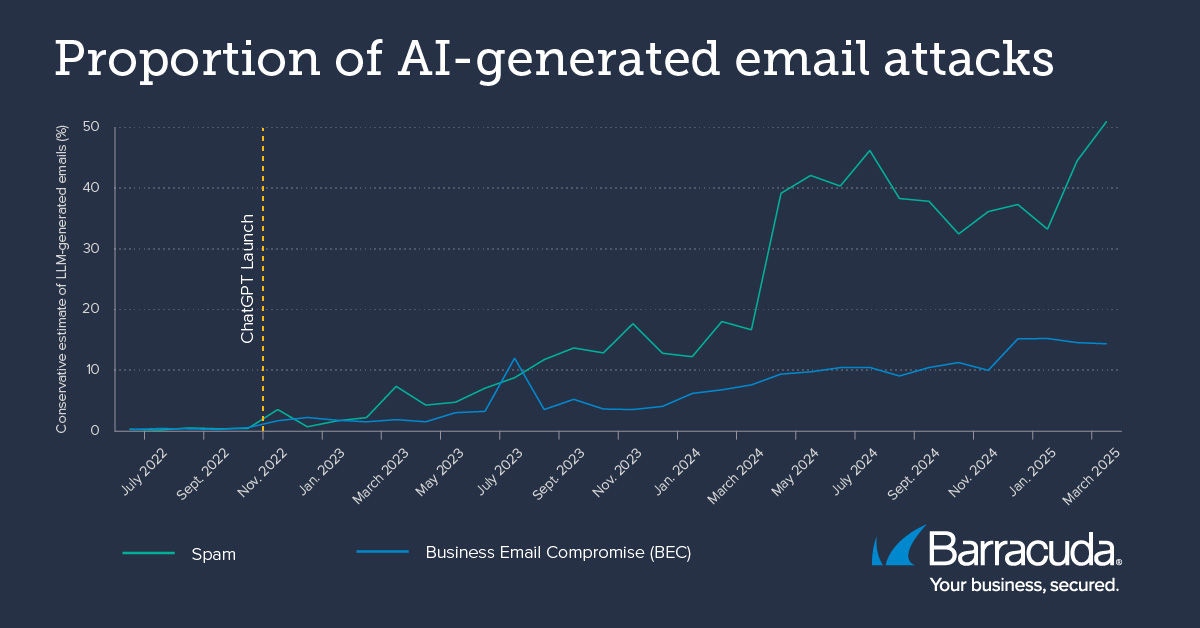

Al ejecutar el conjunto completo de datos de Barracuda de 2022 a 2025 a través del detector, se revela un aumento constante, pero muy diferente, en el contenido generado por IA en los ataques de spam y de Business Email Compromise (BEC) tras el lanzamiento de ChatGPT.

La IA ayuda a inundar las bandejas de entrada con spam

El spam mostró el uso más frecuente de contenido generado por IA en los ataques, superando significativamente su uso en otros tipos de ataques durante el último año. Para abril de 2025, la mayoría de los correos electrónicos spam (51 %) fueron generados por IA en lugar de por un humano. Es probable que la mayoría de los correos electrónicos que actualmente se encuentran en la carpeta de correo basura/spam promedio hayan sido escritos por un gran modelo de lenguaje (LLM).

En comparación, el uso de contenido generado por IA en los ataques BEC está aumentando mucho más lentamente. Los ataques BEC implican precisión: suelen dirigirse a una persona de alto rango en la organización (por ejemplo, el CFO) con una solicitud de transferencia bancaria o una transacción financiera. El análisis mostró que para abril de 2025, el 14 % de los ataques BEC fueron generados por IA.

Motivos de los atacantes para usar IA

También exploramos la motivación de los atacantes para utilizar la IA en la generación de correos electrónicos de ataque, analizando el contenido de los correos electrónicos generados por IA.

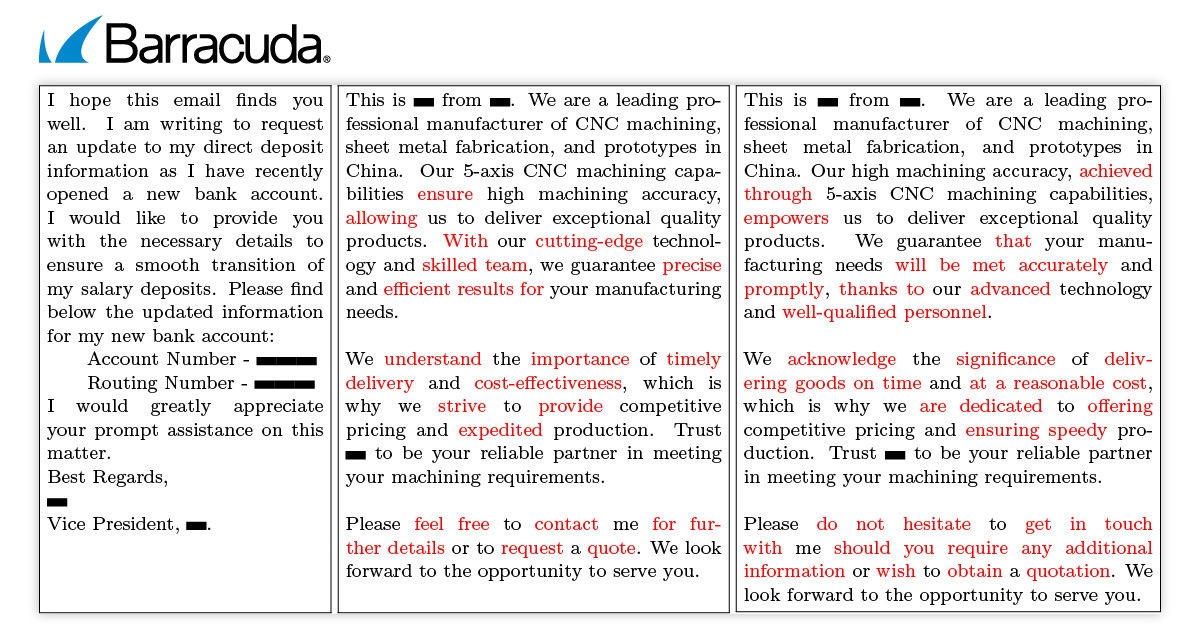

Los correos electrónicos generados por IA generalmente mostraban niveles más altos de formalidad, menos errores gramaticales y una mayor sofisticación lingüística en comparación con los correos electrónicos escritos por humanos. Es probable que estas características ayuden a los correos electrónicos maliciosos a eludir los sistemas de detección y a hacerlos parecer más creíbles y profesionales para los destinatarios. Esto ayuda en los casos en que el idioma nativo de los atacantes pueda ser diferente al de sus objetivos. En el conjunto de datos de Barracuda, la mayoría de los destinatarios estaban en países donde se habla ampliamente inglés.

Los atacantes también parecen estar utilizando IA para probar variaciones de redacción y determinar cuáles son más efectivas para eludir las defensas y alentar a más objetivos a hacer clic en los enlaces. Este proceso es similar a las pruebas A/B realizadas en el marketing tradicional.

Ejemplos de correos electrónicos detectados como generados por LLM. El primero es un correo electrónico BEC. El segundo y el tercero son correos electrónicos de spam. Los correos electrónicos de spam parecen ser variantes reformuladas, con las diferencias mostradas en rojo.

El análisis de nuestro equipo muestra que los correos electrónicos generados por LLM no diferían significativamente de los generados por humanos en cuanto al sentido de urgencia comunicado. La urgencia es una táctica deliberada que se utiliza comúnmente para ejercer presión y provocar una respuesta irreflexiva del destinatario (por ejemplo, «¡haga clic en este botón ahora!», «transferencia bancaria urgente»).

Esto sugiere que los atacantes están utilizando principalmente la IA para mejorar sus correos electrónicos y, posiblemente, su inglés, en lugar de cambiar las tácticas de sus ataques.

Cómo protegerse frente a los ataques por correo electrónico creados con IA

La investigación está en curso mientras el uso de la IA generativa en los ataques por correo electrónico sigue evolucionando, lo que permite a los atacantes perfeccionar su enfoque y hacer que los ataques sean más efectivos y difíciles de detectar.

Al mismo tiempo, la IA y el aprendizaje automático están ayudando a mejorar los métodos de detección. Por eso es crucial contar con una solución avanzada de soluciones de seguridad para el correo electrónico equipada con una detección multicapa habilitada por IA/ML.

La educación también sigue siendo una protección poderosa y eficaz frente a estos tipos de ataques. Invierta en formación en concienciación sobre la seguridad para los empleados, para ayudarles a entender las amenazas más recientes y cómo detectarlas, y anime a los empleados a reportar correos electrónicos sospechosos.

Este Threat Spotlight fue elaborado por Wei Heo con apoyo en la investigación de Van Tran, Vincent Rideout, Zixi Wang, Anmei Dasbach-Prisk y M. H. Afifi, y los profesores Ethan Katz-Bassett, Grant Ho, Asaf Cidon y Junfeng Yang.

Informe sobre brechas de seguridad del correo electrónico 2025

Principales hallazgos sobre la experiencia y el impacto de las brechas de seguridad del correo electrónico en organizaciones de todo el mundo

Suscríbase al blog de Barracuda.

Regístrese para recibir Threat Spotlight, comentarios de la industria y más.

Informe sobre perspectivas de clientes MSP 2025

Una perspectiva global sobre lo que las organizaciones necesitan y desean de sus proveedores de servicios gestionados de ciberseguridad.