Fullz en venta: lo que significa para su postura de seguridad

El término "Fullz" es un argot utilizado por los ciberdelincuentes que comercian con datos robados. Se refiere a paquetes de datos que contienen conjuntos completos de información necesarios para robar la identidad de alguien. Un paquete típico de fullz incluye nombre, dirección, número de Seguridad Social, fecha de nacimiento e incluso detalles de tarjetas de crédito.

En la economía del cibercrimen altamente evolucionada y madura, la venta de esos datos—a menudo expuestos originalmente en violaciones de datos corporativos e institucionales—permite enormes cantidades de robo de identidad y fraude. Si eres un criminal comprando fullz, obtienes todo lo que necesitas para comenzar a cometer fraude.

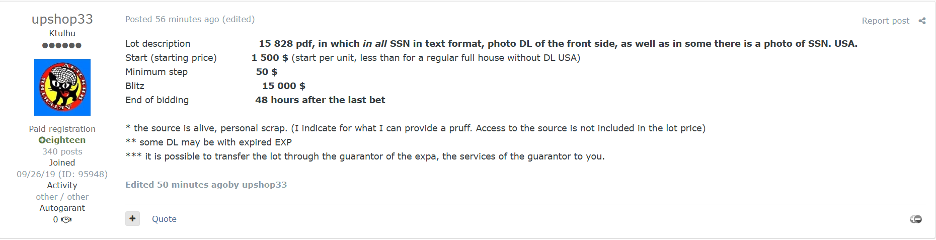

El mercado clandestino para esta información está prosperando. Los precios pueden variar ampliamente, desde solo unos pocos dólares hasta cientos por registro. Aquí hay una publicación típica, con upshop33 organizando una subasta para lo que parece ser casi 16,000 registros, cada uno incluyendo números de seguridad social y licencias de conducir.

Implicaciones de la ciberseguridad

Las implicaciones para la ciberseguridad son dos. En primer lugar, está claro que las organizaciones de cualquier tamaño que almacenan información de identificación personal deben emplear las mejores prácticas de seguridad para protegerla de posibles brechas. Eso incluye protección avanzada de correo electrónico, protección de red, y protección de aplicaciones.

Pero también significa que ya hay grandes cantidades de credenciales utilizables y otros datos personales a la venta en la dark web, listos para ser utilizados para obtener un punto de apoyo en tu red. Es por eso que a veces llamamos a esto la era "post-breach". Esa realidad exige un enfoque más sólido hacia los controles de acceso.

Zero trust para la era posterior a la violación

Como mínimo, la autenticación multifactor puede proteger contra muchos intentos de usar credenciales robadas. Pero en la era de grandes almacenes de datos completos ofrecidos al mejor postor, una estrategia de confianza cero bien implementada puede proporcionar un nivel de seguridad mucho más alto.

Con el modelo de confianza cero, cada usuario, dispositivo, ubicación, hora y aplicación deben ser autenticados y autorizados antes de acceder a cualquier recurso, independientemente de si están dentro o fuera de la red. Esto reduce significativamente el riesgo de acceso no autorizado incluso por parte de delincuentes que han adquirido paquetes de datos fullz, incluidos credenciales.

El mercado de la dark web para datos robados está prosperando, creando una nueva realidad para los profesionales de ciberseguridad. La clave del éxito es mantenerse adaptable y responder estratégicamente a un panorama de amenazas en constante cambio.

Informe de Barracuda sobre Ransomware 2025

Principales conclusiones sobre la experiencia y el impacto del ransomware en las organizaciones de todo el mundo

Suscríbase al blog de Barracuda.

Regístrese para recibir Threat Spotlight, comentarios de la industria y más.

Seguridad de vulnerabilidades gestionada: corrección más rápida, menos riesgos, cumplimiento normativo más fácil

Descubra lo fácil que es encontrar las vulnerabilidades que los ciberdelincuentes quieren explotar.