Por qué los atacantes de ransomware siguen regresando por más

El ransomware es una amenaza en aumento, impulsada por su capacidad de evolucionar y adaptarse a un panorama de seguridad cambiante. Las organizaciones de todo el mundo continúan siendo víctimas de ransomware, a menudo de manera repetida, y el impacto de estos ataques puede ser devastador.

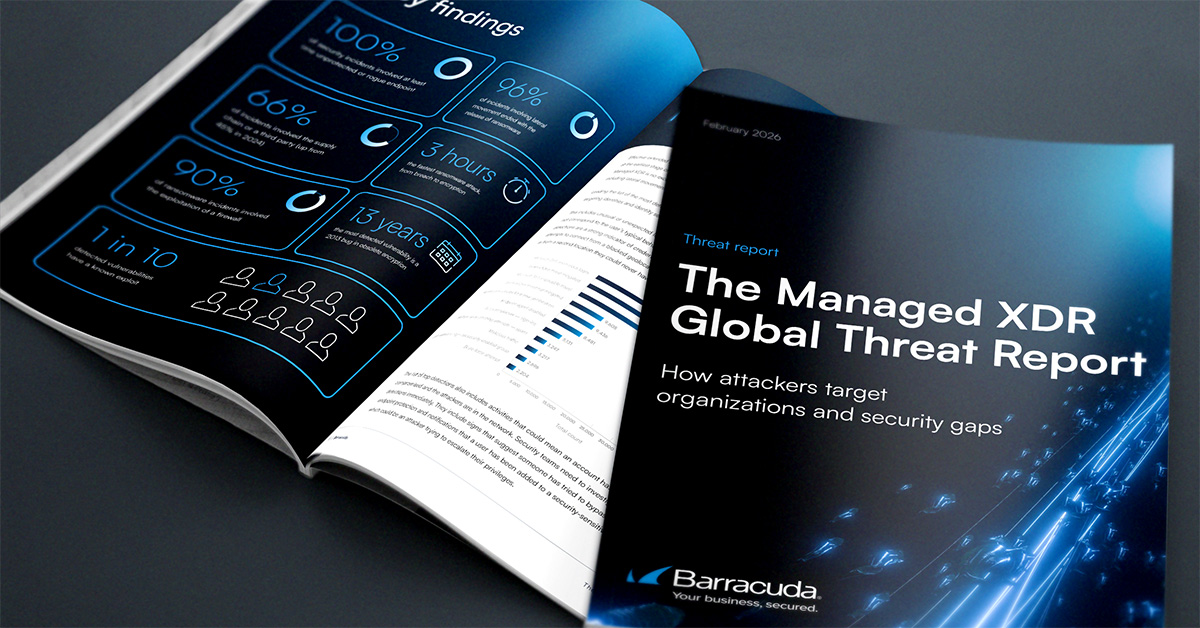

Nos propusimos descubrir cómo las organizaciones de todo el mundo experimentaron el ransomware en los últimos 12 meses y qué significa esto para la seguridad. Los hallazgos, detallados en el nuevo Ransomware Insights Report 2025 muestran que las defensas de seguridad complejas y fragmentadas están dejando a las organizaciones enormemente vulnerables a los ataques, exponiendo brechas de seguridad que los atacantes explotan rápidamente.

Demasiadas víctimas están luchando con un número inmanejable de herramientas de seguridad, mientras que invierten insuficientemente en áreas clave que podrían mantenerlas seguras. Y demasiadas víctimas continúan sintiendo que no tienen otra opción que ceder a las estafas de los atacantes, a pesar de que una proporción significativa nunca recupera todos sus datos cifrados.

El informe se basa en los conocimientos y la experiencia de 2 000 altos responsables de la toma de decisiones de TI y seguridad en EE. UU., Europa y Asia-Pacífico. La investigación fue realizada por Barracuda con Vanson Bourne.

Resultados clave de la investigación

- El 31% de las víctimas de ransomware fueron atacadas dos veces o más en los últimos 12 meses. De estas, 74% dicen que están lidiando con demasiadas herramientas de seguridad, y el 61% dicen que sus herramientas no se integran, lo que impide la visibilidad y crea puntos ciegos donde los atacantes pueden esconderse.

- Muchas víctimas de ransomware tienen una cobertura insuficiente en áreas clave de seguridad. Por ejemplo, menos de la mitad (47%) de las víctimas de ransomware habían implementado una solución de seguridad para el correo electrónico, en comparación con el 59% de los que no fueron víctimas. Esto es importante porque el correo electrónico es un vector de ataque principal para el ransomware: el 71% de las organizaciones que sufrieron una violación de correo electrónico también fueron afectadas por ransomware.

- Los atacantes de ransomware tienen una probabilidad de una entre tres de recibir un pago. El 32 % de las víctimas de ransomware pagaron a los atacantes para recuperar o restaurar los datos, aumentando al 37 % entre las organizaciones afectadas dos veces o más.

- 41% de aquellos que pagaron un rescate no lograron recuperar todos sus datos. Pueden existir varias razones para esto. Las herramientas de descifrado proporcionadas por los atacantes pueden no funcionar, o solo han compartido una clave parcial. Los archivos pueden dañarse durante los procesos de cifrado y descifrado, y a veces los atacantes toman el rescate y no proporcionan ninguna herramienta de descifrado.

- Los ataques de ransomware son multidimensionales. Poco menos de una cuarta parte (24%) de los incidentes de ransomware experimentados por los encuestados involucraron cifrado de datos, mientras que un número significativo supuso que los atacantes robaran (27%) y publicaran datos (también 27%), infectando dispositivos con otras cargas útiles maliciosas (29%), instalando puertas traseras para persistencia (21%) y más.

- El cráter de impacto de un ataque de ransomware exitoso está expandiéndose, desde el daño reputacional (experimentado por el 41%) hasta el impacto tangible en los negocios, como la pérdida de nuevas oportunidades de negocios (25%) y tácticas de presión de pago que incluyen amenazas a socios, accionistas y clientes (22%) y empleados (16%).

Resiliencia ante ransomware

En 2025, el ransomware sigue siendo una amenaza persistente y lucrativa, explotando implacablemente la complejidad de la seguridad y las brechas de cobertura para implementar ataques multidimensionales con el con el fin de obtener el máximo perjuicio y beneficio económico.

La protección efectiva no se trata solo de poder prevenir ataques exitosos, sino de poder detectar, responder y recuperarse de incidentes. Se trata de volverse resistente al ransomware.

Las organizaciones necesitan una seguridad integrada y multinivel que proteja su superficie de ataque en constante expansión de las ciberamenazas. Esto debería incluir protección de datos efectiva y copias de seguridad, controles de acceso y autenticación robustos, actualizaciones regulares, formación en concienciación sobre la ciberseguridad, segmentación de la red, seguridad avanzada del correo electrónico y de las aplicaciones, y un plan de respuesta ante incidentes que se actualice y pruebe regularmente.

Sobre todo, las organizaciones deben reducir la complejidad, la fragmentación y la dispersión de la seguridad con un enfoque unificado centrado en una sólida plataforma de seguridad integrada — que garantice que las luces siempre estén encendidas y deje a los atacantes sin lugar donde esconderse.

Metodología

Barracuda y Vanson Bourne encuestaron a 2 000 altos responsables de la toma de decisiones de seguridad en roles de TI y empresariales en organizaciones con entre 50 y 2 000 empleados de una amplia gama de industrias en EE. UU., Reino Unido, Francia, DACH (Alemania, Austria, Suiza), Benelux (Bélgica, Países Bajos, Luxemburgo), los países nórdicos (Dinamarca, Finlandia, Noruega, Suecia), Australia, India y Japón. El trabajo de campo se llevó a cabo en abril y mayo de 2025.

Para obtener más información y hallazgos de investigación, obtenga el informe.

Informe sobre brechas de seguridad del correo electrónico 2025

Principales hallazgos sobre la experiencia y el impacto de las brechas de seguridad del correo electrónico en organizaciones de todo el mundo

Suscríbase al blog de Barracuda.

Regístrese para recibir Threat Spotlight, comentarios de la industria y más.

Informe sobre perspectivas de clientes MSP 2025

Una perspectiva global sobre lo que las organizaciones necesitan y desean de sus proveedores de servicios gestionados de ciberseguridad.