Crisis de financiación del programa CVE: implicaciones y respuesta estratégica

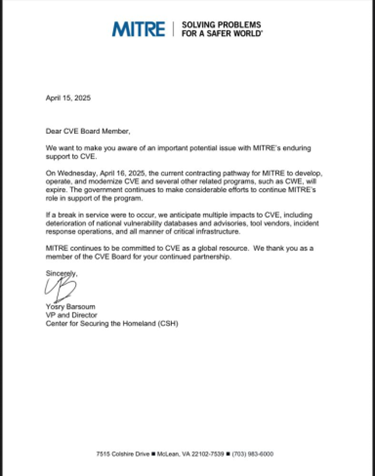

Hoy, la comunidad de ciberseguridad se enfrentó a un momento crítico, ya que el contrato del gobierno de los Estados Unidos con MITRE Corporation para desarrollar, operar y modernizar el programa de Vulnerabilidades y Exposiciones Comunes (CVE), así como los esfuerzos relacionados como CWE, estaba a punto de expirar.

MITRE advirtió de "múltiples impactos en CVE, incluyendo el deterioro de las bases de datos nacionales de vulnerabilidad y avisos, los proveedores de herramientas, las operaciones de respuesta ante incidentes y todo tipo de infraestructuras críticas."

Este desarrollo amenazó la continuidad de un elemento fundamental en la infraestructura global de ciberseguridad. En una intervención de última hora, la Agencia de Ciberseguridad y Seguridad de las Infraestructuras (CISA) amplió la financiación y adjudicó un contrato puente de 11 meses para garantizar que no hubiera ningún lapso en los servicios de CVE.

Comprender el programa CVE

El programa CVE, establecido en 1999 y gestionado por MITRE, ofrece un sistema estandarizado para identificar y catalogar vulnerabilidades de ciberseguridad de conocimiento público. A cada vulnerabilidad se le asigna un identificador único (p. ej., CVE-2025-12345), lo que facilita la comunicación coherente entre los profesionales de la seguridad, los proveedores y las organizaciones de todo el mundo.

Los registros CVE se categorizan según el tipo de vulnerabilidad, el software o hardware afectado y el impacto potencial. Estos registros suelen incluir una breve descripción, referencias a avisos públicos o parches, y clasificaciones de gravedad, cuando están disponibles.

El ciclo de vida de un CVE sigue un proceso estructurado:

- Descubrimiento: un investigador, proveedor u organización identifica una posible vulnerabilidad de seguridad.

- Presentación: el problema se informa a una Autoridad de Numeración de CVE (CNA), que valida y asigna un ID de CVE.

- Divulgación: Tras la validación, la vulnerabilidad se divulga públicamente por el descubridor o la CNA, dependiendo de la coordinación.

- Publicación: La entrada de CVE se publica en la Lista de CVE y se pone a disposición de la comunidad para su integración en herramientas y bases de datos.

- Mantenimiento continuo: MITRE y las CNAs supervisan las correcciones, actualizaciones y material de referencia adicional para mantener los registros precisos y útiles.

El programa CVE actúa como columna vertebral para herramientas y marcos de seguridad, como la National Vulnerability Database (NVD), que complementa los registros de CVE con puntuaciones CVSS y metadatos, y la Common Weakness Enumeration (CWE), que clasifica los tipos de vulnerabilidades subyacentes.

Al ofrecer un sistema centralizado, transparente e impulsado por la comunidad, el programa CVE respalda la gestión oportuna de vulnerabilidades y facilita la coordinación de los esfuerzos de respuesta global.

Importancia del programa CVE

El programa CVE es fundamental para los esfuerzos globales de ciberseguridad por varias razones:

- Estandarización: Ofrece un lenguaje común para describir vulnerabilidades, lo que permite una colaboración eficaz entre diferentes organizaciones y sectores.

- Integración: Muchas herramientas y procesos de seguridad dependen de los identificadores CVE para funcionar correctamente, incluidos los escáneres de vulnerabilidad, los sistemas de gestión de parches y las plataformas de inteligencia de amenazas.

- Coordinación: El programa apoya la divulgación coordinada de vulnerabilidades, permitiendo a los proveedores e investigadores gestionar y comunicar sobre problemas de seguridad de manera eficiente.

Sin el sistema CVE, la comunidad de ciberseguridad se enfrentaría a desafíos para rastrear, priorizar y mitigar las vulnerabilidades, lo que llevaría a un aumento de los riesgos y a una posible explotación por parte de los actores de amenazas.

Implicaciones para la industria de la ciberseguridad

El posible fallo en la financiación del programa CVE generó varias preocupaciones:

- Disrupción operativa: Una interrupción en las asignaciones de CVE podría perturbar a los proveedores de seguridad, a los equipos de seguridad como los respondedores de incidentes y a muchos otros, ya que las organizaciones carecerían de identificadores estandarizados para las nuevas vulnerabilidades.

- Aumento del riesgo: El retraso en la identificación y remediación de vulnerabilidades podría exponer a los sistemas a períodos prolongados de riesgo.

- Fragmentación: En ausencia de un sistema centralizado, podrían surgir métodos dispares para rastrear las vulnerabilidades, lo que generaría incoherencias y confusión.

Estos desafíos destacan el papel crucial del programa CVE en mantener la resiliencia de la ciberseguridad en todos los sectores e infraestructuras nacionales.

Respuesta estratégica y recomendaciones

Para garantizar la sostenibilidad y la eficacia del programa CVE, se recomiendan las siguientes medidas:

1. Diversifique las fuentes de financiación

Involucrar a las partes interesadas del sector privado, socios internacionales y organizaciones sin ánimo de lucro para que contribuyan a la financiación del programa, reduciendo la dependencia de una única entidad gubernamental.

2. Establecer una gobernanza independiente

La creación de la Fundación CVE tiene como objetivo proporcionar una estructura de gobernanza neutral e impulsada por la comunidad, mejorando la resiliencia del programa y la confianza global.

3.º Mejorar la transparencia

La comunicación regular sobre el estado, la financiación y la dirección estratégica del programa puede generar confianza entre los usuarios y los colaboradores.

4. Invierta en automatización.

Aprovechar la automatización y la inteligencia artificial puede mejorar la eficiencia de los procesos de identificación y gestión de vulnerabilidades.

5.º Fortalezca la colaboración internacional.

Fomentar asociaciones con organizaciones internacionales de ciberseguridad para asegurar un enfoque unificado en la gestión de vulnerabilidades y compartir las mejores prácticas.

Medidas proactivas de la Unión Europea

En respuesta a la evolución del panorama de la ciberseguridad, la Agencia de Ciberseguridad de la Unión Europea (ENISA) ha lanzado la Base de Datos Europea de Vulnerabilidades (EUVD). Esta iniciativa adopta un enfoque de múltiples partes interesadas al recopilar información sobre vulnerabilidades disponible públicamente de varias fuentes, incluidos los Equipos de Respuesta ante incidentes de seguridad informática (CSIRTs), los proveedores y las bases de datos existentes. La EUVD tiene como objetivo mejorar la transparencia y la eficiencia en la gestión de vulnerabilidades en toda la UE.

Asegurar la resiliencia y la sostenibilidad hacia el futuro

La reciente crisis de financiación del programa CVE destaca la fragilidad de las infraestructuras esenciales de ciberseguridad. Si bien se han evitado las interrupciones inmediatas, es imperativo que la comunidad global de ciberseguridad tome medidas proactivas para asegurar la resiliencia y la sostenibilidad de los sistemas de gestión de vulnerabilidades. Los esfuerzos de colaboración, la financiación diversificada y la cooperación internacional serán clave para proteger nuestros ecosistemas digitales.

Referencias:

- MITRE indica un posible deterioro del programa CVE al expirar la financiación del Gobierno de EE.UU.

- CISA amplía la financiación para garantizar que no haya interrupciones en los servicios críticos de CVE

- La financiación expira para la base de datos clave de vulnerabilidades cibernéticas.

- La financiación del programa CVE expira: qué significa y qué hacer a continuación

- Otro paso adelante hacia la divulgación responsable de vulnerabilidades en Europa

- Divulgación de vulnerabilidades de ENISA

Informe sobre brechas de seguridad del correo electrónico 2025

Principales hallazgos sobre la experiencia y el impacto de las brechas de seguridad del correo electrónico en organizaciones de todo el mundo

Suscríbase al blog de Barracuda.

Regístrese para recibir Threat Spotlight, comentarios de la industria y más.

Informe sobre perspectivas de clientes MSP 2025

Una perspectiva global sobre lo que las organizaciones necesitan y desean de sus proveedores de servicios gestionados de ciberseguridad.