Ciberdelincuencia en 2026: Más rápida, más inteligente y completamente industrializada

Ciberdelincuencia industrializada: Cómo la velocidad, la especialización y la IA están transformando el panorama de amenazas en 2026

Conclusiones:

- El cibercrimen ahora opera como una industria madura, con roles especializados y modelos de ataque escalables que aumentan tanto la velocidad como la eficiencia.

- Las campañas de ransomware y extorsión son impulsadas por redes de afiliados resilientes, mientras que grupos privados apuntan a víctimas de alto valor con tácticas avanzadas.

- La inteligencia artificial es un multiplicador de fuerza para los atacantes, haciendo que las amenazas sean más rápidas, sigilosas y difíciles de defender, lo que exige estrategias de seguridad proactivas y adaptativas.

El ciberdelito ya no es una colección dispersa de hackers, herramientas y ataques oportunistas. A medida que avanzamos hacia 2026, se ha convertido en un ecosistema altamente industrializado, completo con especialización, automatización, redes de afiliados e incluso modelos de negocio similares a cárteles. El resultado es un panorama de amenazas definido por la velocidad, la escala y la sofisticación, donde los atacantes se adaptan más rápido de lo que las defensas tradicionales pueden responder.

En esta publicación analizamos las tendencias que están dando forma al cibercrimen en 2026, las cuales son el siguiente paso lógico de los patrones que se aceleraron durante 2024 y 2025. Comprender estos cambios es esencial para las organizaciones que desean mantenerse resilientes y seguras en el próximo año.

El cibercrimen como industria, no como actividad

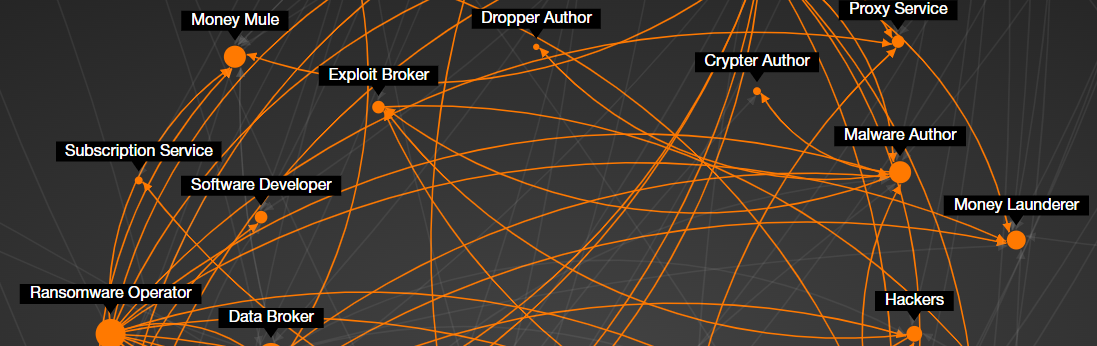

Una de las características más definitorias del cibercrimen en 2026 es su estructura industrial. Los ataques modernos rara vez son llevados a cabo de principio a fin por un solo grupo. En su lugar, dependen de una cadena de suministro de especialistas:

- Corredores de acceso inicial que venden credenciales robadas o puntos de apoyo en la red

- Cargadores de malware por encargo que entregan cargas útiles a demanda

- Equipos de negociación que gestionan pagos de extorsión y rescate

- Profesionales blanqueadores de dinero cobrando los ingresos

Esta “economía gig del cibercrimen” permite a los atacantes escalar operaciones de manera dramática. Los grupos de ransomware ahora pueden pasar de una primera vulneración a una extorsión completa en días, o incluso horas, subcontratando cada fase a expertos. El resultado es un ecosistema fragmentado pero altamente eficiente que produce más ataques, a mayor velocidad y con menor riesgo operativo.

Vista parcial del ecosistema criminal desde un punto de vista de la extorsión cibernética, a través de Orange Cyberdefense.

Los modelos de afiliados impulsan el volumen, los equipos privados persiguen el valor

Ransomware-as-a-Service (RaaS) domina el panorama de amenazas en 2026, en gran parte porque el modelo es muy resiliente. Cuando una operación de RaaS se ve interrumpida, los afiliados simplemente se trasladan a la siguiente plataforma. El volumen de ataques puede disminuir por un corto período, pero el ecosistema de ransomware puede absorber la presión de las fuerzas del orden con un impacto a largo plazo mínimo.

Algunos grupos han adoptado modelos estilo cártel que ofrecen divisiones de ingresos generosas, marca blanca e infraestructura compartida para atraer a los mejores talentos. Consulte nuestro perfil sobre DragonForce Ransomware Cartel como ejemplo.

Otros grupos como Sinobi son equipos cerrados, solo por invitación, que apuntan a menos víctimas con resultados de alto valor. Estos grupos evitan el reclutamiento público, se centran en sus propias herramientas diseñadas a medida y a menudo persiguen objetivos de “gran calibre” donde una sola brecha exitosa puede generar enormes rendimientos.

El resultado es un panorama de amenazas cada vez más híbrido en 2026:

- Campañas de ransomware y extorsión de alto volumen impulsadas por afiliados y cárteles

- Intrusiones de bajo volumen y alto impacto llevadas a cabo por equipos privados altamente cualificados

Los ataques son más rápidos y silenciosos.

La velocidad es ahora una de las armas más peligrosas en el arsenal de un atacante. Las líneas de tiempo de los ataques que antes se medían en semanas ahora se comprimen en días, horas o incluso minutos. En algunos casos, el robo de datos y la extorsión se completan antes de que los defensores puedan responder de manera significativa.

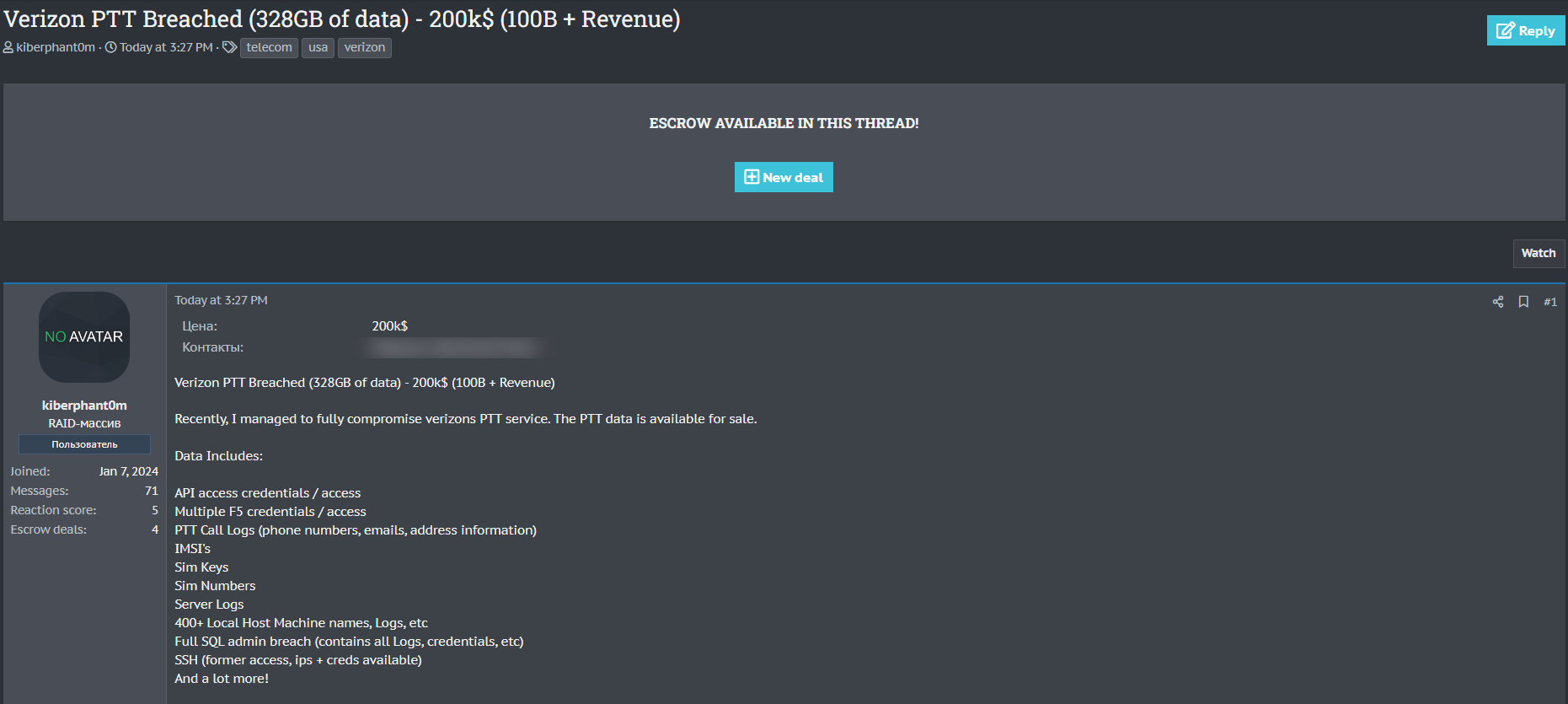

Al mismo tiempo, los atacantes están mejorando en la reducción del ruido. En 2026, esperamos un crecimiento continuo en extorsión sin cifrado, donde los criminales roban datos sensibles y amenazan con la exposición sin desplegar ransomware (cifrado) en absoluto. Estos ataques evitan la interrupción operativa que desencadena una respuesta de emergencia, mientras siguen aplicando la máxima presión a través de filtraciones de datos.

Publicación en el foro ofreciendo datos de Verizon a la venta. Cameron John Wagenius operaba en línea bajo el alias "kiberphant0m" y trabajaba junto a co-conspiradores para infiltrarse en redes corporativas y robar datos confidenciales. Historia completa y más imágenes en Dark Web Informer.

Para mantenerse ocultos, los actores de amenazas dependen cada vez más de:

- Técnicas de subsistencia que utilizan herramientas administrativas nativas

- Malware sin archivos y en memoria

- Abuso de controladores legítimos pero vulnerables para desactivar las defensas

El objetivo es sencillo: pasar desapercibido, actuar con rapidez y permanecer invisible hasta que sea demasiado tarde.

La IA se convierte en un multiplicador de fuerza para los atacantes

La inteligencia artificial (IA) está transformando todo el ciclo de vida de los ataques. En 2026, se espera que los atacantes desplieguen malware aumentado por IA y semi-autónomo capaz de:

- Analizar entornos e identificar puntos débiles.

- Selección dinámica de exploits

- Ajustar tácticas en tiempo real cuando se encuentran defensas

En el frente de la ingeniería social, los audios y videos de deepfake están llevando el fraude a un nuevo territorio. La clonación de voz y los personajes realistas generados por IA hacen que la verificación de identidad sea mucho más difícil, especialmente en las estafas dirigidas a entidades financieras y ejecutivos.

Los defensores también están adoptando herramientas de seguridad basadas en IA, y las escaramuzas entre IA e IA aumentarán a lo largo del próximo año. El reto para los defensores es que los atacantes solo necesitan tener éxito una vez, mientras que los defensores deben acertar siempre.

Las amenazas criminales y de los Estados-nación continúan convergiendo.

La frontera entre el cibercrimen y la actividad de los estados-nación es cada vez más difusa. Los ataques motivados financieramente, el espionaje, el hacktivismo y la interrupción geopolítica ahora se superponen de maneras que complican la atribución y la respuesta. Por ejemplo, las operaciones del grupo Lazarus son dirigidas por el estado, pero el grupo utilizará infraestructura no perteneciente a Lazarus y otros recursos según sea necesario.

Los estados-nación están:

- Aprovechando la infraestructura criminal y los intermediarios de acceso

- Ejecutando operaciones de ransomware y robo de datos para financiar objetivos estratégicos

- Permitiiendo o alentando a los grupos de hacktivistas a actuar como proxies negables

Relacionado:Lazarus Group: Un sindicato criminal con una bandera | Barracuda Networks Blog

Al mismo tiempo, los grupos criminales están adoptando tácticas que antes se reservaban para amenazas persistentes avanzadas, incluyendo el acceso sigiloso a largo plazo, el compromiso de la cadena de suministro y los ataques a infraestructuras críticas.

Para los defensores, esto significa planificar para incidentes que pueden servir tanto a objetivos financieros como políticos simultáneamente. Los defensores deben desarrollar estrategias de detección y respuesta ante incidentes que asuman que una intrusión podría ser utilizada para extorsión a corto plazo y espionaje o perturbación a largo plazo.

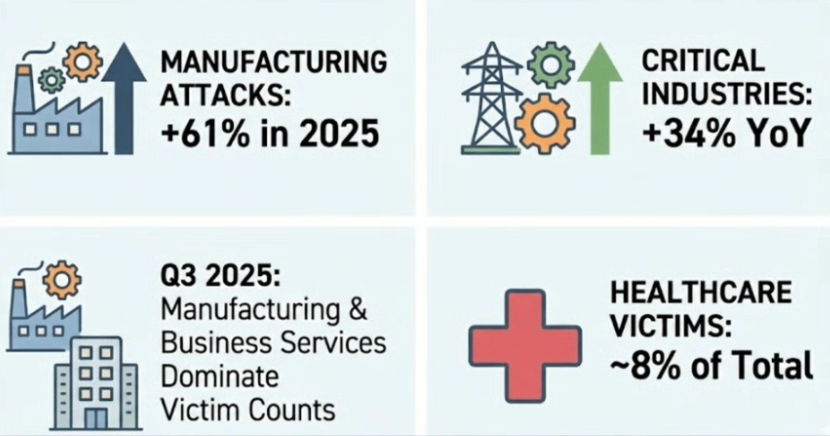

Los objetivos de alto apalancamiento siguen en el punto de mira.

Si bien ningún sector es inmune, los atacantes se inclinan constantemente hacia las industrias donde el tiempo de inactividad, la seguridad o la presión regulatoria aumentan la probabilidad de pago. La industria, sanidad, energía, transporte y servicios financieros siguen siendo los principales objetivos de cara a 2026.

Se espera que los ataques a la cadena de suministro también aumenten. Al comprometer una sola plataforma o proveedor de servicios ampliamente utilizado, los atacantes pueden afectar a cientos de organizaciones descendentes en una sola campaña, maximizando el retorno mientras minimizan el esfuerzo.

Resumen de las principales industrias objetivo de los actores de ransomware en 2025, a través de SOCRadar.

Lo que esto significa para 2026

El panorama del cibercrimen en 2026 estará definido por la eficiencia industrial, la velocidad extrema, la automatización impulsada por IA y los motivos difusos. Los atacantes operan como negocios maduros, optimizando continuamente la escala, la rentabilidad y la resiliencia frente a las interrupciones.

Para las organizaciones, esto significa:

- Suponiendo que las brechas ocurrirán más rápido de lo que la respuesta humana por sí sola puede gestionar

- Priorizar la seguridad de la identidad, la protección de credenciales y la visibilidad a través de entornos

- Preparación para escenarios de extorsión que no implican ransomware (cifrado) en absoluto

- Tratar el riesgo cibernético como una preocupación tanto empresarial como geopolítica

El cibercrimen ya no evoluciona año tras año, sino que itera continuamente. Las organizaciones que tendrán éxito en 2026 serán aquellas que reconozcan esta realidad y se adapten con la misma rapidez.

Maximice su protección y resiliencia cibernética con la plataforma de ciberseguridad BarracudaONE, impulsada por IA. La plataforma protege su correo electrónico, datos, aplicaciones y redes, y se ve reforzada por un servicio XDR gestionado las 24 horas del día, los 7 días de la semana, que unifica sus defensas de seguridad y proporciona una detección y respuesta profunda e inteligente ante las amenazas. Gestione la postura de seguridad de su organización con confianza, aprovechando la protección avanzada, el análisis en tiempo real y las capacidades de respuesta proactiva. Las sólidas herramientas de generación de informes proporcionan información clara y útil, lo que le ayuda a supervisar los riesgos, medir el retorno de la inversión y demostrar el impacto operativo. No pierda la oportunidad de pedir una demostración de la plataforma por parte de nuestros expertos en ciberseguridad.

Informe sobre brechas de seguridad del correo electrónico 2025

Principales hallazgos sobre la experiencia y el impacto de las brechas de seguridad del correo electrónico en organizaciones de todo el mundo

Suscríbase al blog de Barracuda.

Regístrese para recibir Threat Spotlight, comentarios de la industria y más.

Informe sobre perspectivas de clientes MSP 2025

Una perspectiva global sobre lo que las organizaciones necesitan y desean de sus proveedores de servicios gestionados de ciberseguridad.