Lazarus Group: Un sindicato criminal con una bandera

El Grupo Lazarus es una notoria organización de ciberdelincuencia patrocinada por el estado, vinculada a la República Popular Democrática de Corea (RPDC, Corea del Norte). El grupo opera dentro de la principal agencia de inteligencia de la nación, el Buró General de Reconocimiento (RGB). Los analistas creen que la mayoría de los miembros del Grupo Lazarus operan desde Pyongyang, Corea del Norte, con algunos operando en el extranjero a través de puestos avanzados extranjeros o empresas pantalla. Un ejemplo de una operación en el extranjero se detalla en esta declaración de 2.018 del Departamento de Justicia de los EE. UU.:

Park Jin Hyok, fue un programador de ordenadores que trabajó durante más de una década para Chosun Expo Joint Venture … y está afiliado al Lab 110, un componente de la inteligencia militar de la RPDC. … Los investigadores de seguridad que han investigado de manera independiente estas actividades se refirieron a este equipo de hackers como el "Grupo Lazarus".

El Grupo Lazarus ha estado activo desde al menos 2.009 y se ha convertido en uno de los actores de amenaza más prolíficos y versátiles del mundo.

¿Qué es el Grupo Lazarus?

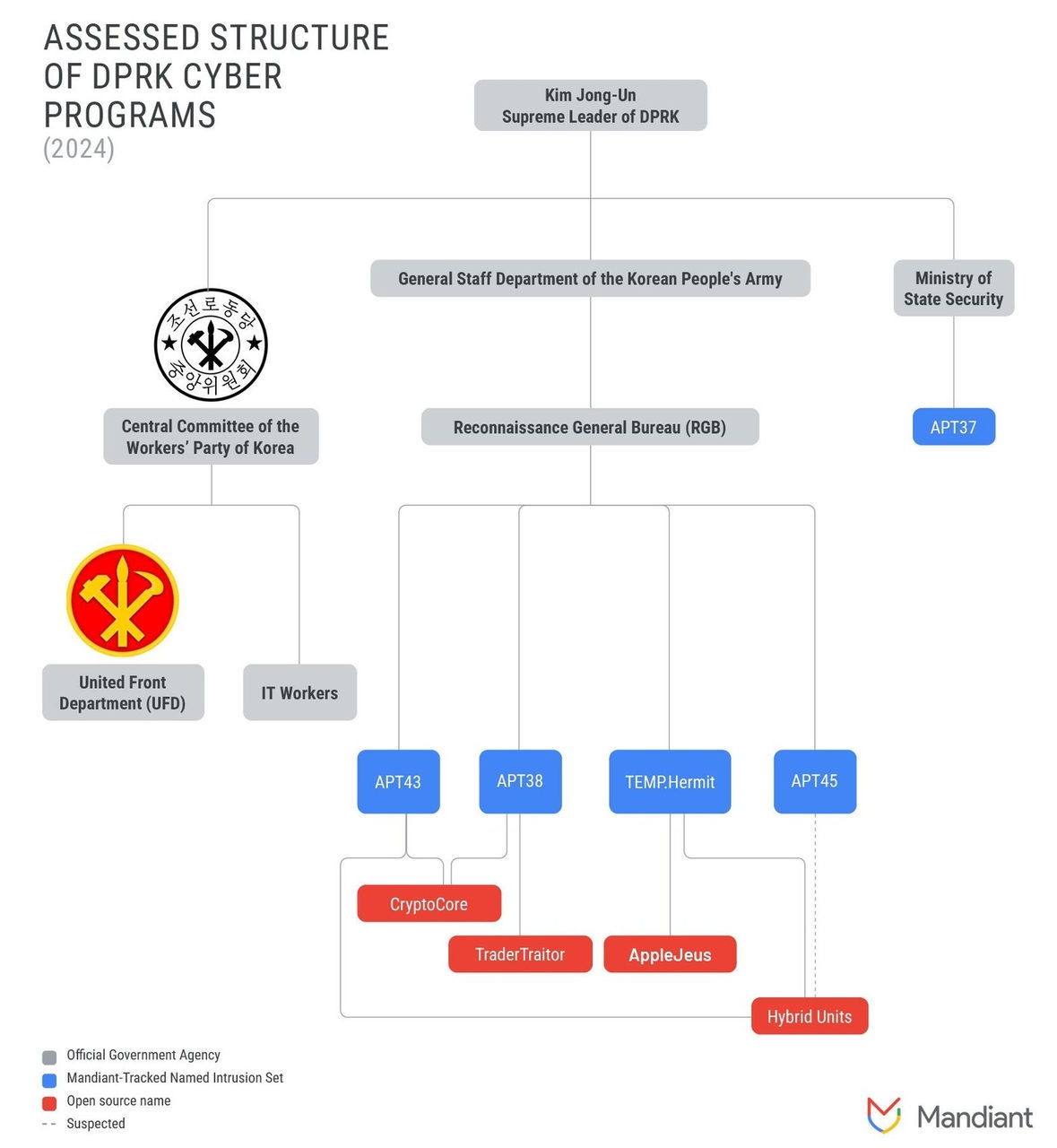

El nombre 'Grupo Lazarus' originalmente se refería a un solo actor de amenaza o “conjunto pequeño de actores coordinados” vinculado a Corea del Norte. Hoy en día, es un término general que describe los muchos subgrupos o clústeres de amenazas asignados a operaciones cibernéticas dentro de la inteligencia militar de la RPDC. Los investigadores de Mandiant crearon este diagrama en 2.024 para ilustrar mejor su evaluación de la jerarquía de la RPDC:

Antes de profundizar en los grupos de Lazarus, echemos un vistazo rápido al Ministerio de Seguridad del Estado (MSS) y APT37. El MSS es una agencia civil de policía secreta y contrainteligencia que lleva a cabo actividades de vigilancia interna y seguridad política. El MSS controla el flujo de información dentro del país y monitorea a la población de Corea del Norte para evaluar su lealtad.

APT37 lleva a cabo ciberoperaciones en apoyo a la misión del MSS. En 2020-2021, el grupo apuntó a investigadores de COVID-19 como parte de la respuesta a la pandemia de la RPDC. El grupo también ataca organizaciones surcoreanas que ayudan a desertores norcoreanos. APT37 no se considera comúnmente parte del Grupo Lazarus.

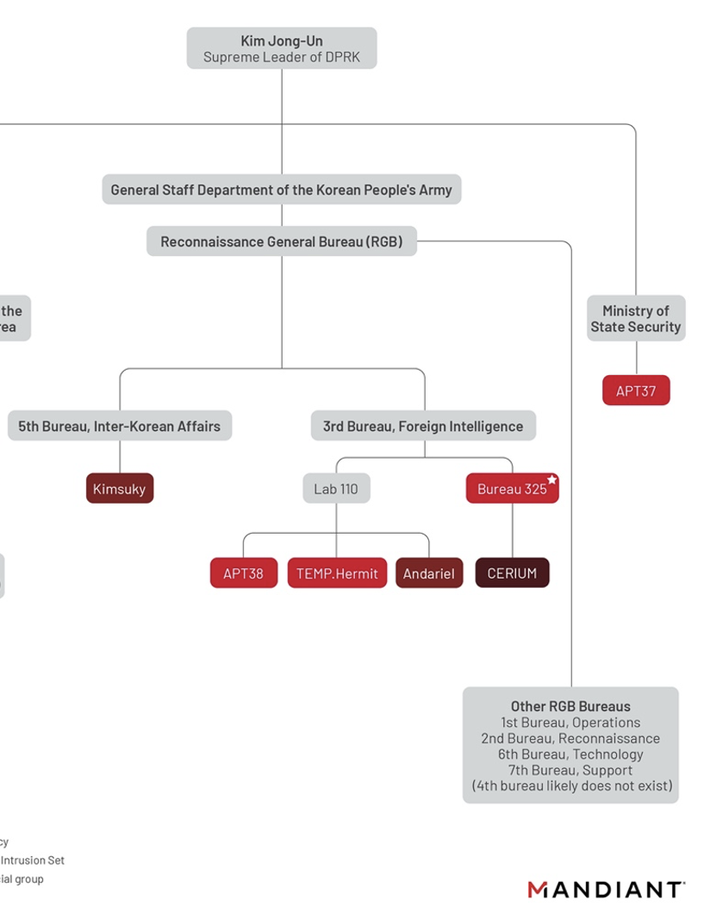

Los clústeres de amenazas del grupo Lazarus residen dentro del RGB. Los investigadores originalmente rastrearon los clústeres hasta el 5to Buró y 3er Buró dentro del RGB, como se ve en este diagrama de 2020:

La distinción aquí se basa en el enfoque de la misión. Los investigadores de Mandiant concluyeron que el 5º Buró se enfocaba en Corea del Sur y otros objetivos regionales, mientras que el 3er Buró estaba asignado a inteligencia extranjera. Los grupos de Lazarus motivados financieramente estaban vinculados a Laboratorio 110, mientras que Buró 325 llevaba a cabo guerra de información y operaciones de influencia contra Corea del Sur.

La pandemia de COVID-19 interrumpió las operaciones cibernéticas de la DPRK y separó a los operadores extranjeros de su liderazgo en Pyongyang . Los actores de amenazas en el extranjero comenzaron a colaborar de diferentes maneras y empezaron a llevar a cabo campañas de ransomware para financiar sus grupos sin apoyo del RGB. Como resultado, las operaciones cibernéticas de la DPRK después de la pandemia fueron muy diferentes a las de antes . La alineación con la oficina se volvió menos relevante a medida que los intereses geopolíticos de Corea del Norte evolucionaron. Como resultado, la evaluación de 2024 elimina las distinciones de la oficina y coloca los clústeres del Grupo Lazarus directamente debajo del RGB.

Clústeres del Grupo Lazarus

Hay varios clústeres activos en el RGB, y la mayoría de ellos son rastreados por más de un nombre. Estos clústeres colaboran, comparten infraestructura y herramientas, y a veces se dividen en grupos adicionales para proyectos específicos. Los actores del Grupo Lazarus se benefician de la protección y el apoyo del régimen, y se les proporciona información de múltiples fuentes a través del sistema de inteligencia de la RPDC. Esto permite a los líderes y operadores del grupo identificar y adaptarse rápidamente a nuevas oportunidades.

Los investigadores suelen rastrear de cinco a ocho grupos a la vez, incluidos los grupos basados en proyectos que aparecen y desaparecen. Los siguientes cuatro grupos son los principales:

- TEMP.Hermit, también conocido como Diamond Sleet, Labyrinth Chollima, Selective Pisces, TA404: Este grupo apunta a gobierno, defensa, telecomunicaciones e instituciones financieras en todo el mundo. El término "Lazarus Group" se refiere con mayor frecuencia a este grupo de actividades.

- APT43, también conocido como Kimsuky, Velvet Chollima, Black Banshee, Emerald Sleet, Sparkling Pisces, Thallium: la principal unidad de recolección de inteligencia de Corea del Norte. Este grupo lleva a cabo sofisticadas actividades de espionaje dirigidas a los sectores gubernamentales, de defensa y académicos de Corea del Sur, Japón y EE. UU.

- APT38, también conocido como Bluenoroff, Stardust Chollima, BeagleBoyz, CageyChameleon: Esta amenaza es la principal operación con motivación financiera en la RPDC. Estas operaciones tienen como objetivo bancos, intercambios de criptomonedas y plataformas DeFi. APT38 elude sanciones mediante operaciones masivas de robo de criptomonedas.

- Andariel, también conocido como APT45, Silent Chollima, Onyx Sleet DarkSeoul, Stonefly, Clasiopa: Este es un grupo de doble propósito que lleva a cabo ciberespionaje contra los sectores de defensa/aeroespacial/nuclear y operaciones de ransomware contra organizaciones de atención médica. Las operaciones de ransomware financian actividades de inteligencia.

Las operaciones del Grupo Lazarus tienen dos misiones principales. Además de las actividades de espionaje y sabotaje, el grupo está encargado de capturar fondos para el régimen. La economía de Corea del Norte depende de estos ingresos ilícitos porque el país ha estado aislado y afrontando sanciones internacionales durante muchos años. El cibercrimen es una actividad relativamente económica que proporciona fondos confiables (hasta ahora) y a prueba de sanciones que el régimen puede usar a su antojo. Los expertos sospechan que los fondos se utilizan para desarrollar programas de armas. De un informe de las Naciones Unidas de 2024:

El Panel está investigando 58 presuntos ciberataques de la República Popular Democrática de Corea a empresas relacionadas con criptomonedas entre 2017 y 2023, valorados en aproximadamente $3 mil millones, que supuestamente ayudan a financiar el desarrollo de armas de destrucción masiva del país.

La RPDC continuará con estos ciberataques mientras sigan siendo rentables y las sanciones internacionales sigan en vigor. Las operaciones de delincuencia financiera del Grupo Lazarus son un componente fundamental e indispensable de la economía nacional de Corea del Norte.

Eso no quiere decir que la recopilación de inteligencia no sea importante también. Durante la pandemia, se descubrió que el grupo estaba robando información sensible sobre la vacuna de COVID-19 de Pfizer, AstraZeneca y otras empresas farmacéuticas y ministerios de sanidad. También apuntó a entidades gubernamentales ucranianas mientras los funcionarios estaban distraídos por el inicio de la invasión rusa.

Los investigadores de Kaspersky concluyeron que los clústeres de amenazas del Grupo Lazarus están estructurados para separar y proteger las actividades de espionaje de los delitos cibernéticos de motivación financiera. Esta estructura también permite al RGB proporcionar solo la información más relevante a cada clúster, aunque esto es solo especulación. Se ha observado que estos clústeres comparten malware, servidores y otra infraestructura, e incluso personal, por lo que es posible que todos tengan acceso a la misma inteligencia del RGB.

Historia de origen

Las capacidades cibernéticas de Corea del Norte comenzaron en 1990 con el establecimiento del Korea Computer Center (KCC), que actuó como la agencia principal responsable de la estrategia de tecnología de la información. En 1995 y 1998, el entonces líder supremo Kim Jong Il emitió directivas para que el Korean People’s Army (KPA) buscara capacidades cibernéticas.

El KPA tenía aproximadamente el doble del tamaño de sus homólogos surcoreanos, pero carecía de equipo y capacidades . Kim Jong Il reconoció que las operaciones cibernéticas podrían ser un arma efectiva para compensar la brecha en efectivos militares. Los expertos creen que la "guerra cibernética" se formalizó como un dominio militar en 1998, y los estudiantes estaban siendo entrenados en esta especialidad ya en el año 2.000.

El Grupo Lazarus surgió como actor de amenaza a finales de la década de los 2.000, poco después de que Naciones Unidas sancionara a la RPDC por su prueba nuclear de 2.006. Las sanciones continuaron endureciéndose cuando el actual Líder Supremo Kim Jong Un llegó al poder y su régimen priorizó las demostraciones de su fuerza militar y digital. En este entorno, Lazarus se convirtió en un motor de ingresos estatales basado en el robo económico y el ransomware global.

La primera campaña atribuida al Grupo Lazarus fue "Operación Troy", que comenzó en 2.009 como una ola de ataques de denegación de servicio distribuido (DDoS) contra sitios web del gobierno de EE.UU. y Corea del Sur. Estos ataques continuaron hasta 2013, convirtiéndose en una operación sofisticada que incluía espionaje y robo de información. Malware destructivo tipo wiper fue lanzado contra objetivos cerca del final de la operación.

En marzo de 2011, Lazarus Group lanzó una campaña que se conoció como Diez Días de Lluvia. Medios de comunicación, bancos e infraestructuras críticas de Corea del Sur fueron golpeados por oleadas de ataques DDoS cada vez más sofisticados que se lanzaron desde ordenadores comprometidos ubicados dentro de Corea del Sur. Dos años después, el grupo lanzó el ataque de borrado DarkSeoul que desmontó a tres grandes emisoras, instituciones financieras y un proveedor de servicios de internet.

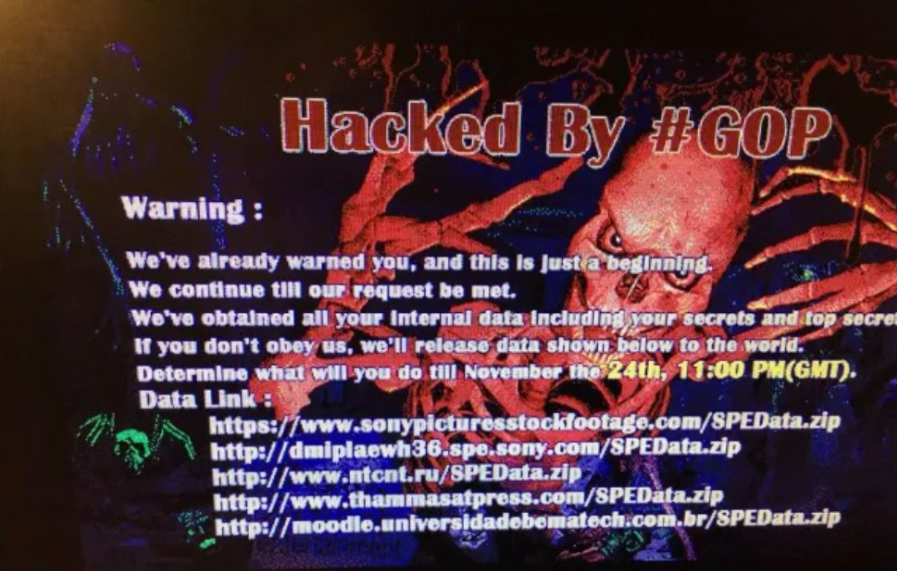

El grupo Lazarus dejó su huella como una sofisticada amenaza global el 24 de noviembre de 2.014, cuando se infiltró en Sony Pictures Entertainment. El grupo robó y publicó terabytes de datos internos que incluían correo electrónico, información de empleados y películas y guiones no estrenados. Las estaciones de trabajo de Sony también fueron afectadas por malware que las dejó inoperables. Este ataque fue una represalia por “The Interview”, una película de comedia sobre un complot para asesinar al líder de Corea del Norte. Corea del Norte niega su participación en el ataque, pero los investigadores y funcionarios de EE.UU. atribuyen con confianza el ataque al grupo Lazarus .

Una foto de una pantalla que muestra lo que aparentemente es la página de inicio con la calavera que apareció en los ordenadores de la empresa Sony cuando comenzó el ataque, publicada por alguien que dijo ser un ex empleado de Sony y que recibió la imagen de empleados de Sony. La imagen se publicó primero en Reddit. Vía Wired.

Ataques financieros

El grupo Lazarus aceleró sus delitos financieros alrededor de 2015. El grupo estuvo vinculado a un robo de $12 millones del Banco del Austro en Ecuador y $1 millón del Tien Phong Bank en Vietnam . Estos fueron precursores del asalto al Banco de Bangladesh en febrero de 2016 , donde Lazarus explotó la red bancaria SWIFT para robar $81 millones antes de ser descubierto y detenido.

En 2017, el Grupo Lazarus desató el gusano de ransomware WannaCry, que se propagó globalmente y cifró datos en cientos de miles de ordenadores. El ataque causó un estimado de 4 mil millones de dólares en daños a nivel mundial y más de 100 millones de dólares en trastornos en la atención médica en el Reino Unido. El grupo solo recaudó alrededor de 160,000 dólares, lo que llevó a muchos investigadores a creer que WannaCry fue una demostración de poder más que un esquema típico de rescate.

Alrededor de la misma época, Lazarus estaba lanzando ataques a intercambios de criptomonedas, bancos y empresas FinTech. Para septiembre de 2018, el grupo había robado alrededor de 571 millones de dólares en criptomonedas de cinco intercambios asiáticos, incluyendo aproximadamente 530 millones de dólares robados de Coincheck (Japón).

En 2020, Lazarus llevó a cabo un ataque a la cadena de suministro contra el programa de gestión de aplicaciones WIZVERA VeraPort. Este programa era parte de los mecanismos de seguridad utilizados por Corea del Sur para proteger sitios web gubernamentales y de banca por internet. Esto fue seguido por un ataque al proveedor de software VoIP 3CX en 2023. Ambos ataques demostraron la capacidad del grupo para llevar a cabo ataques furtivos de múltiples etapas en cadenas de suministro de software.

Estafas laborales de trabajadores falsos

Una de las estrategias actuales del grupo es el uso de ofertas de trabajo falsas y estafas a empleados para infiltrarse en las empresas. Estos esquemas son ampliamente conocidos como “Operation Dream Job,” y tienen como objetivo principal los sectores de defensa, aeroespacial y gubernamental en Estados Unidos, Israel, Australia, Rusia e India.

En una versión de este ataque, los actores de amenaza se hacen pasar por reclutadores de empresas prestigiosas. Estos falsos reclutadores utilizan perfiles online e inteligencia de fuentes abiertas (OSINT) para dirigirse a individuos que trabajan en industrias como criptomonedas, tecnología financiera, defensa o desarrollo de software. El 'reclutador' contacta a los posibles candidatos en LinkedIn o por correo electrónico con una oferta para postularse a un puesto bien remunerado. Si el objetivo muestra interés, el actor de amenaza envía una descripción del trabajo o contrato de empleo, que es un documento con malware. Este ataque tuvo éxito contra un ingeniero en Axie Infinity, resultando en una pérdida de $540 millones para la empresa.

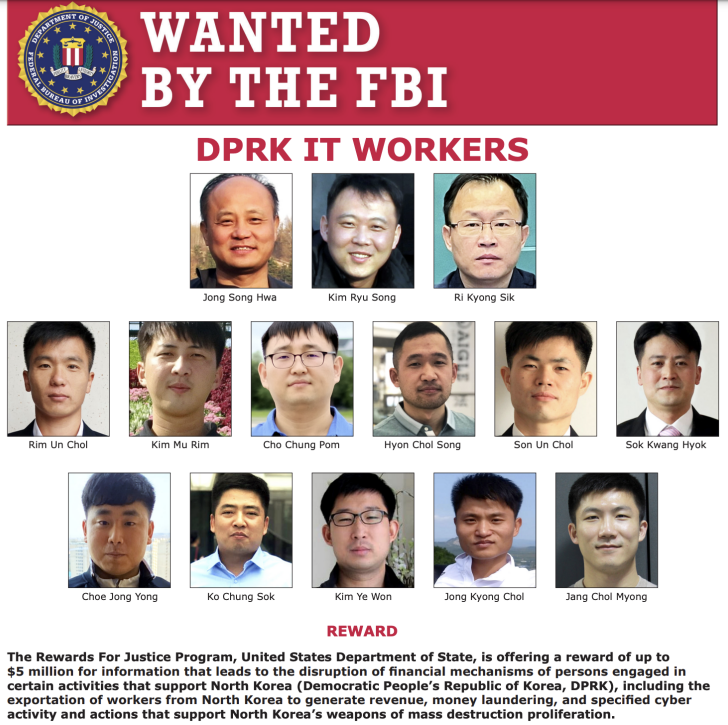

Una segunda versión del ataque involucra a atacantes que se hacen pasar por trabajadores de TI o freelancers. Miles de trabajadores tecnológicos norcoreanos han sido enviados al extranjero para hacerse pasar por freelancers surcoreanos, japoneses u occidentales. Estos operativos asumen trabajos de desarrollo de software o relacionados con criptomonedas en empresas globales bajo nombres falsos. También hay operativos que trabajan a través de granjas de portátiles, que ocultan el verdadero origen del atacante.

Algunos de estos trabajadores norcoreanos tienen la tarea de generar ingresos para el RGB. Otros tienen la misión de obtener acceso privilegiado para que puedan desviar fondos, robar propiedad intelectual o plantar malware para ayudar en futuros ataques de Lazarus.

Estas estafas de trabajadores falsos convierten la contratación corporativa en un vector de ataque. Otros grupos de amenazas utilizan ataques similares, pero ninguno ha igualado el éxito o alcance de los vinculados al Grupo Lazarus.

Cadena de infección y tácticas favoritas

El grupo Lazarus utiliza varias tácticas comunes para obtener acceso a un sistema:

- Correos electrónicos de spear phishing: Se ha observado que Lazarus envía correos electrónicos de phishing dirigidos a las víctimas. Estos suelen ser mensajes políticos o financieros que instan al destinatario a actuar sobre un archivo adjunto o URL malicioso y, a veces, se combinan con exploits de día cero en software común. Esta sigue siendo la técnica principal de acceso inicial del grupo.

- Explotación de vulnerabilidades de software: Lazarus utiliza, y a veces desarrolla, exploits de día cero y pueden armar rápidamente exploits conocidos públicamente.

- Ataques de watering hole y compromiso web estratégico: El grupo utilizará estas tácticas para alcanzar a un público objetivo. En un ataque, el Grupo Lazarus inyectó código malicioso en el sitio de un regulador financiero polaco para infectar a empleados bancarios con descargas maliciosas. El grupo también ha comprometido sitios legítimos de actualizaciones de software para entregar instaladores comprometidos.

- Ataques a la cadena de suministro: Lazarus es experto en compromisos de la cadena de suministro, como lo demuestran los ataques mencionados anteriormente.

- Ingeniería social y personas falsas: Más allá de las estafas a trabajadores, Lazarus crea otras identidades falsas como posibles socios comerciales o inversores. Por ejemplo, se han hecho pasar por capitalistas de riesgo interesados en invertir en una startup de criptomonedas para generar confianza y luego compartir un "documento de diligencia debida" con malware.

- Malware implantado por un conspirador de Lazarus: Los ‘falsos trabajadores’ que se infiltran en empresas extranjeras pueden introducir malware en un sistema para abrir una puerta a los operadores del Grupo Lazarus.

Los ataques no basados en ingeniería social del Lazarus Group exhiben una cadena de ataque APT completa, comenzando con el acceso inicial a través de un correo electrónico de spear phishing o una vulnerabilidad explotada. Una vez dentro de la red, los actores de la amenaza despliegan malware que abre una simple puerta trasera que confirma la conectividad con los servidores de comando y control (C2). Si el grupo determina que la máquina infectada es un controlador de dominio u otro dispositivo sensible, procederá con el ataque.

En este punto, el Grupo Lazarus instalará un conjunto de herramientas completo en el sistema objetivo. Esto incluye herramientas más avanzadas como registradores de pulsaciones de teclas, escáneres de red y puertas traseras de segunda etapa que pueden controlar completamente la máquina. Estas cargas útiles están ocultas en el registro o disfrazadas como archivos legítimos para evitar su detección.

El siguiente paso es escalar privilegios y moverse lateralmente a través de servidores, lo que generalmente se logra con exploits conocidos o credenciales robadas. Dependiendo de la misión, podrían buscar y robar datos específicos o identificar sistemas de transacciones financieras y prepararse para robar fondos. Por ejemplo, en la operación ‘FASTCash’, Lazarus implantó malware en los servidores de conmutación de pagos de los bancos para aprobar retiros fraudulentos de efectivo en cajeros automáticos.

El grupo intenta cubrir sus huellas de varias maneras. Un método es configurar malware destructivo para que se ejecute en un momento programado. Este fue el caso en el atraco al Banco de Bangladesh, donde el grupo plantó malware que alteraría o eliminaría los registros de transacciones y eliminaría archivos de registro. Esto tenía la intención de evitar que el banco viera las transferencias fraudulentas. Lazarus también ha plantado fragmentos en ruso y código de malware de otras naciones para hacer que la atribución sea más difícil. También operan a través de ordenadores en otros países para ocultar las IPs de Corea del Norte.

Los desertores

Gran parte de la información que tenemos sobre Corea del Norte y el Grupo Lazarus proviene de exmiembros del RGB y otras agencias de alto nivel. Estos desertores ahora viven y trabajan bajo diferentes identidades, por lo que se puede suponer que los siguientes individuos están usando seudónimos.

El desertor más destacado es Kim Kuk-song, quien estuvo involucrado en la inteligencia norcoreana durante 30 años. Huyó a Corea del Sur en 2014.

En una entrevista con la BBC en 2021, Kim confirmó que el Lazarus Group está controlado a nivel estatal, y que los agentes están altamente entrenados y dirigidos para “ganar dinero a toda costa” para el Líder Supremo. Describió el ciberespacio como una “guerra secreta” para Corea del Norte, y que estos operativos cumplen misiones que el ejército convencional no puede realizar. También afirmó que las operaciones cibernéticas se utilizan para eliminar enemigos y apoyar los otros negocios ilícitos de Corea del Norte, como el tráfico de drogas y armas.

Kim Heung-kwang es un exprofesor de informática que enseñó a los operativos que trabajaban en el RGB. Desertó en 2004 y estima que Corea del Norte tenía alrededor de 6.000 ciber guerreros entrenados para 2015.

Jang Se-yul dejó Corea del Norte en 2007. Estudió en la Universidad Mirim, que es la universidad militar de élite para operativos cibernéticos. En una entrevista con Reuters, dijo que los actores de amenaza RGB fueron seleccionados y entrenados desde una edad temprana, y que había alrededor de 1.800 de ellos en 2014. También confirmó que las familias de los hackers norcoreanos que operan en China y otros países son retenidas como 'garantía', pero pueden ser recompensadas por el éxito de la operación cibernética.

Algunos desertores de bajo nivel que trabajaron en TI han mencionado que los operativos cibernéticos viven en condiciones mucho mejores que el ciudadano promedio. Las ventajas incluyen mejor comida y acceso a películas extranjeras y noticias globales. Estos son lujos en la RPDC.

Si bien las historias de los desertores varían, describen de manera consistente un programa de hacking centralizado, estrictamente controlado y bien financiado. Estos relatos también revelan la mentalidad detrás de las operaciones: los miembros del Grupo Lazarus se ven a sí mismos como trabajadores leales que sirven a su país, impulsados por el privilegio, la ideología y la preocupación por sus familias.

Protéjase

El Grupo Lazarus es una amenaza global legítima en múltiples niveles. Pueden desestabilizar empresas en todo el mundo, robar cientos de millones en criptomonedas y transferencias bancarias, infiltrarse en empresas como empleados con personalidades falsas, infectar empresas mediante estafas de reclutamiento laboral, y mucho más. Es fundamental que permanezcamos alerta contra el Grupo Lazarus, que ya se considera en guerra con el mundo.

Protección contra estafas de empleos y empleados falsos:

- Verificación estricta en la contratación: Las empresas deben implementar una exhaustiva evaluación de los nuevos empleados, especialmente para posiciones remotas. Esto incluye realizar entrevistas por video en vivo (múltiples rondas) para verificar la identidad de la persona en comparación con sus documentos y llevar a cabo rigurosos controles de antecedentes.

- Formación en concienciación para RR. HH. y responsables de contratación: El personal de RR. HH. debe recibir formación para detectar señales de un candidato falso. Las señales de alerta comunes son la negativa a realizar videollamadas, horarios extraños que puedan sugerir zonas horarias extranjeras, y currículums que parecen demasiado adaptados o demasiado genéricos.

- Educación de los empleados sobre ofertas de trabajo no solicitadas: Los empleados deben ser formados sobre ofertas de trabajo no solicitadas que pueden ser una trampa de phishing, y que los reclutadores legítimos no piden a los candidatos que instalen aplicaciones o ejecuten archivos durante el proceso de contratación. Anime a los empleados a revelar ofertas de trabajo de alto perfil que aparezcan de repente, para que la empresa pueda determinar si se trata de un ataque.

- Asegurar cuentas personales: Anime a los empleados a asegurar su correo electrónico personal y redes sociales con contraseñas fuertes y únicas, además de autenticación de dos factores. Lazarus a veces utiliza credenciales robadas para comprometer el correo electrónico personal o cuentas de LinkedIn de los empleados. Una buena gestión de contraseñas reduce el riesgo de un compromiso exitoso.

Defenderse de los ciberataques del grupo Lazarus:

- Gestión de parches y segmentación de red: Una de las mejores defensas es eliminar las brechas explotadas por el Grupo Lazarus. Aplique parches a los programas críticos de manera oportuna para evitar que Lazarus utilice vulnerabilidades conocidas como entrada. Se informa que el hackeo del Banco de Bangladesh tuvo éxito en parte debido a sistemas sin parches y la falta de filtros de salida del firewall. Segmente su red para restringir el movimiento lateral, y asegúrese de aislar los sistemas sensibles en su propia red con acceso limitado.

- Protección de endpoints: Despliegue herramientas avanzadas como Barracuda Managed XDR en estaciones de trabajo y servidores. El malware Lazarus que se ejecuta en endpoints será detectado por esta protección. El grupo cambia constantemente el malware, pero la detección basada en el comportamiento puede señalar y alertar sobre procesos sospechosos.

- Gestión sólida de identidades y accesos (IAM): Hacer cumplir la autenticación multifactor (MFA) en todas partes, especialmente para el acceso remoto y las cuentas administrativas. Aplicar el principio de privilegio mínimo y asegurarse de que los empleados solo tengan los permisos necesarios para realizar su trabajo. Los sistemas de alto valor solo deben ser accesibles por un pequeño número de cuentas protegidas por MFA o tokens físicos como un YubiKey o Thetis.

- Supervisar el tráfico saliente: Lazarus utiliza servidores C2 para gestionar ataques y exfiltrar datos. Utilice la supervisión de red para detectar anomalías como cargas desde un servidor interno a una IP externa desconocida, o balizas continuas hacia una IP que es desconocida para la empresa. Una solución de protección contra la pérdida de datos (DLP) puede ayudar a detectar y detener la exfiltración de datos sensibles.

- Protección del correo electrónico y antiphishing: Refuerce las puertas de enlace de correo electrónico para filtrar archivos adjuntos y enlaces maliciosos. Utilice sandboxing para archivos adjuntos y reescritura de URL para analizar enlaces cuando se hace clic. Esto ayudará a defender a los usuarios contra ataques de spear phishing y reclutamiento laboral. Capacite a los empleados para verificar correos electrónicos inesperados e implemente simulaciones rutinarias de phishing y ejercicios de seguridad.

- Plan de respuesta ante incidentes & copias de seguridad: Tenga un plan de respuesta ante incidentes y realice copias de seguridad periódicas de los sistemas críticos fuera de línea. Si un actor de amenazas como Lazarus Group borra o cifra datos, debería poder restaurarlos desde un sistema de copias de seguridad protegido. Practique sus procedimientos de respuesta ante incidentes y recuperación de datos.

- Búsqueda de amenazas para técnicas conocidas del Grupo Lazarus: Busque proactivamente en su entorno signos de Lazarus. Busque hashes de malware conocidos y otros comportamientos sospechosos. Verifique herramientas legítimas como TightVNC o tareas programadas inusuales, que pueden ser indicadores de un ataque.

- Adopte Zero Trust: Adopte un enfoque de zero trust, asumiendo que cualquier usuario o dispositivo podría estar comprometido en cualquier momento. Zero trust valida continuamente al usuario y al dispositivo, incluso entre segmentos internos, y detectará máquinas y usuarios que intenten acceder a algo más allá de lo permitido.

Barracuda puede ayudarle

Con una plataforma de ciberseguridad impulsada por IA, su empresa puede maximizar la protección y la ciberresiliencia. Una plataforma unificada que proporciona protección avanzada, análisis en tiempo real y capacidades de respuesta proactiva ayuda a eliminar las brechas de seguridad, reducir la complejidad operativa y mejorar la visibilidad. Al consolidar las funciones de seguridad clave, una plataforma de ciberseguridad puede minimizar su carga administrativa y simplificar las operaciones. Con la orientación de expertos en ciberseguridad, puede aprovechar todos los beneficios de una plataforma de ciberseguridad unificada.

Recursos adicionales

- Queja completa del DOJ contra Park Jin Hyok (relativa a Chosun Expo Joint Venture)

- Cartel de búsqueda del FBI de Park Jin Hyok: https://en.wikipedia.org/wiki/Lazarus_Group

- Video–¿Ese trabajador remoto es siquiera real? (YouTube)

Informe sobre brechas de seguridad del correo electrónico 2025

Principales hallazgos sobre la experiencia y el impacto de las brechas de seguridad del correo electrónico en organizaciones de todo el mundo

Suscríbase al blog de Barracuda.

Regístrese para recibir Threat Spotlight, comentarios de la industria y más.

Informe sobre perspectivas de clientes MSP 2025

Una perspectiva global sobre lo que las organizaciones necesitan y desean de sus proveedores de servicios gestionados de ciberseguridad.